Bởi ngumina và Manu Chandrasekhar vào ngày 06 tháng 5 năm 2025 tại Partner solutions, Security, Security & Governance Permalink Comments Share

Trong bối cảnh kỹ thuật số ngày nay, việc bảo mật các ứng dụng doanh nghiệp đòi hỏi các tổ chức phải quản lý một loạt các bí mật ngày càng mở rộng – từ mật khẩu và khóa API đến chứng chỉ và khóa mã hóa. Các bí mật không được quản lý thường lan rộng khắp các môi trường phát triển, kho mã nguồn, tệp cấu hình và các thành phần cơ sở hạ tầng, tạo ra các lỗ hổng bảo mật tiềm ẩn và rủi ro tuân thủ thường không bị phát hiện. Quản trị bí mật thủ công làm tăng rủi ro bảo mật thông qua lỗi của con người, thực hành xoay vòng

không nhất quán và kiểm soát truy cập yếu

Trong bài viết blog này, chúng tôi sẽ giới thiệu cách HashiCorp Cloud Platform (HCP) Vault Radar có thể giúp các tổ chức giải quyết những thách thức liên quan đến việc phân tán thông tin mật và mang lại khả năng quan sát cho cả những bí mật được quản lý và chưa được quản lý đang được phân tán trên các nguồn dữ liệu của tổ chức bạn. HashiCorp là Đối tác chuyên môn của AWS và Nhà cung cấp trên AWS Marketplace cung cấp các quy trình làm việc nhất quán để cung cấp, bảo mật, kết nối và vận hành bất kỳ cơ sở hạ tầng nào cho bất kỳ ứng dụng nào.

HCP Vault Radar như một giải pháp

HCP Vault Radar là một tính năng được quản lý, tích hợp với Nền tảng đám mây HashiCorp, cung cấp khả năng phát hiện và phân tích tự động các thông tin bí mật, dữ liệu nhạy cảm và nội dung có khả năng gây ra vấn đề trên toàn bộ cơ sở mã của một tổ chức. Dịch vụ này hoạt động liên tục trong nền, quét các nguồn dữ liệu của bạn, cung cấp thông tin chi tiết theo thời gian thực về các rủi ro bảo mật tiềm ẩn và các vấn đề tuân thủ.

Ngoài việc phát hiện bí mật truyền thống, nó còn có thể xác định Thông tin nhận dạng cá nhân (PII) như số an sinh xã hội, thông tin thẻ tín dụng và chi tiết liên hệ cá nhân có thể vô tình bị lộ trong các kho mã. Ngoài ra, dịch vụ này còn bao gồm tính năng quét ngôn ngữ không phù hợp (NIL), giúp các tổ chức duy trì cơ sở mã chuyên nghiệp và tôn trọng, đồng thời tuân thủ các phương pháp phát triển hiện đại và tiêu chuẩn nhạy cảm về văn hóa.

Vault Radar cũng tích hợp nguyên bản với HCP Vault, cho phép khách hàng tương quan các bí mật cần được luân chuyển. Cải tiến này giúp giảm thiểu sự lan rộng của các bí mật được quản lý dưới dạng văn bản thuần túy trong các nguồn dữ liệu của khách hàng.

Lợi ích khi sử dụng Vault Radar

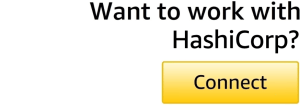

HCP Vault Radar cung cấp cho bạn khả năng sử dụng phương pháp quét phù hợp với cơ sở hạ tầng và nhu cầu tuân thủ của bạn. HCP Vault Radar có thể được cấu hình để chạy dưới dạng quét dựa trên tác nhân (agent-based scan) cho các tài nguyên không khả dụng công khai và không thể truy cập được bởi HashiCorp Cloud Platform. Tác nhân này có thể được triển khai cục bộ hoặc dưới dạng một pod trong cụm Kubernetes. HCP Vault Radar cũng có thể được tích hợp với các phiên bản Vault (HCP Vault Dedicated hoặc Enterprise Cluster) để cung cấp khả năng hiển thị các bí mật được quản lý cần được xoay vòng dựa trên các phát hiện.

Hình 1: Các loại quét Vault Radar

Một số lợi ích chính của Vault Radar bao gồm:

- Ngăn chặn sự lan rộng bí mật: Vault Radar cung cấp các công cụ để đảm bảo hệ sinh thái bí mật của bạn duy trì cấu hình cần thiết cho các nghĩa vụ tuân thủ về quản lý, xoay vòng và giám sát bí mật. Vault Radar CLI cho phép khách hàng quét nhiều nguồn dữ liệu khác nhau từ tổ chức của họ, bao gồm AWS Parameter Store, Confluence, Slack, v.v.

- Ưu tiên hóa: Khả năng hiển thị nâng cao về các bí mật trong môi trường và vòng đời phân phối phần mềm giúp các nhóm ưu tiên và quản lý các phát hiện một cách hiệu quả. Radar cho phép tạo các quy tắc mức độ nghiêm trọng tùy chỉnh dựa trên nội dung của các phát hiện, có thể kết hợp với dữ liệu kiểm tra có sẵn để hỗ trợ điều tra và khắc phục. Radar có các trình kết nối gốc với Atlassian Jira và ServiceNow để tự động tạo vé cho từng phát hiện, giúp dễ dàng tích hợp vào các quy trình làm việc và thực tiễn tổ chức hiện có.

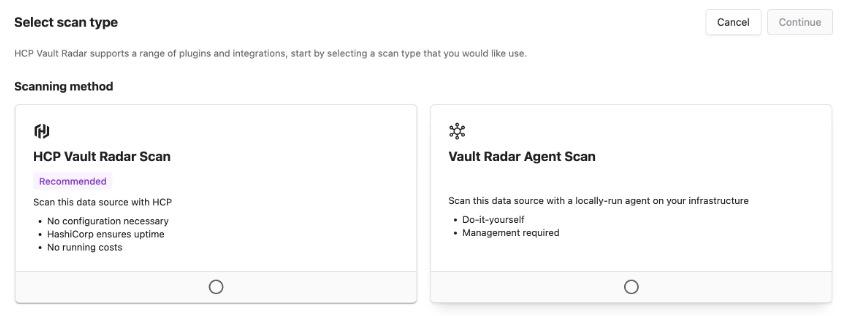

- Khắc phục: Vault Radar cung cấp các gợi ý khắc phục dựa trên kiểm tra tính hoạt động của bí mật được phát hiện trong cơ sở mã. Khách hàng có thể tùy chỉnh việc khắc phục này bằng cách sử dụng các bước khắc phục riêng của tổ chức.

Hình 2: Xác định các đề xuất khắc phục

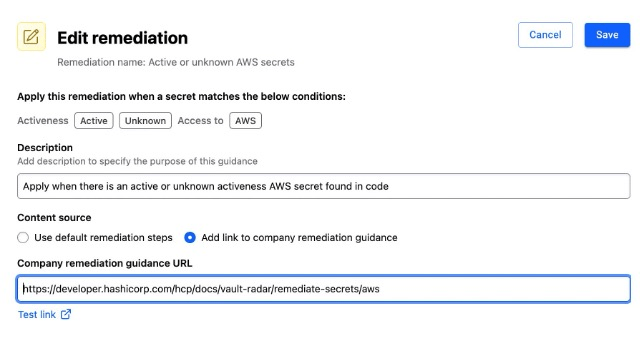

- Phòng ngừa: Ví dụ, khi sử dụng ứng dụng Vault Radar GitHub, Radar có thể được cấu hình để chạy trên mọi yêu cầu kéo (pull request) trong kho lưu trữ GitHub mục tiêu, cả ở bản mới nhất của yêu cầu kéo và trong lịch sử cam kết tương ứng của chúng. Khi được bật, Radar có hai cấp độ kiểm tra yêu cầu kéo: quét sẽ bị đánh dấu là thất bại khi phát hiện bí mật và yêu cầu kéo sẽ bị chặn khi kết quả quét cho thấy có bí mật.

Hình 3: Ứng dụng GitHub Vault Radar

Tích hợp với AWS

HCP Vault Radar mang đến khả năng tích hợp mạnh mẽ với Amazon Web Services (AWS), giúp tăng cường bảo mật và hiệu quả vận hành cho các tổ chức tận dụng cơ sở hạ tầng đám mây. Khả năng tích hợp này mở rộng liền mạch đến các dịch vụ AWS quan trọng như AWS Systems Manager Parameter Store và Amazon S3. Các tính năng quét tiên tiến của HCP Vault Radar cho phép các tổ chức chủ động xác định và quản lý các bí mật chưa được kiểm soát trong môi trường AWS của họ.

Đối với AWS Systems Manager Parameter Store, Vault Radar CLI có thể quét các tham số thuộc loại String và StringList, giúp các nhóm duy trì thực hành quản lý cấu hình an toàn.

Bạn có thể tham khảo link sau từ tài liệu CLI của HashiCorp Vault Radar để biết thêm về các khả năng của nó đối với việc quét AWS Systems Manager Parameter Store, bao gồm các ví dụ về cách gọi Vault Radar CLI.

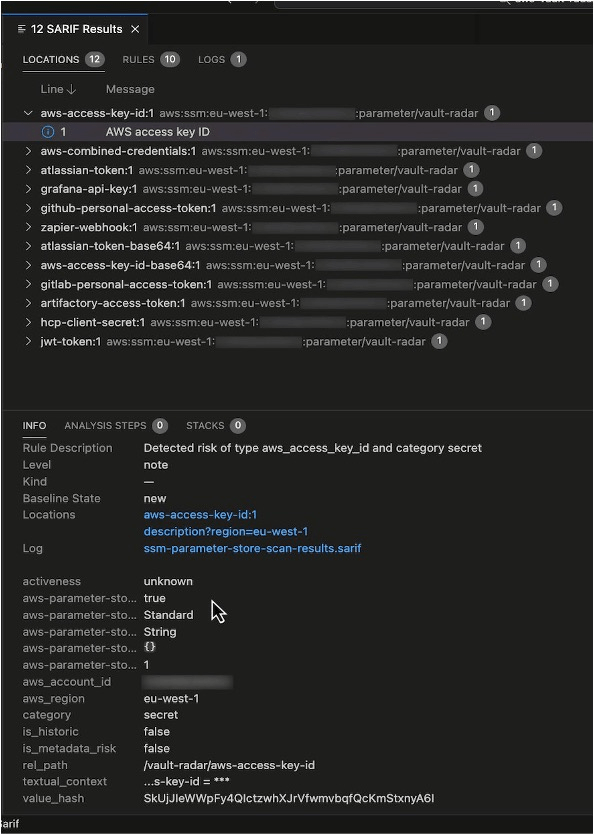

Tương tự, với Amazon S3, Vault Radar có thể quét tất cả các đối tượng trong các bucket được chỉ định, thậm chí cho phép quét mục tiêu bằng cách sử dụng tiền tố. Các lần quét có thể được kích hoạt từ các đường ống CI/CD của khách hàng để tạo tệp SARIF, tổng hợp danh sách các bí mật được xác định cùng với siêu dữ liệu bổ sung liên quan đến bí mật đó.

Hình 4: Kết quả quét ở định dạng SARIF

Trong trường hợp bạn muốn tìm hiểu thêm về các tùy chọn của Vault Radar CLI để quét Amazon S3 Bucket, bạn có thể tham khảo liên kết sau.

Với Vault Radar CLI, khách hàng có thể tiếp tục duy trì việc tuân thủ ở cấp độ nhà phát triển bằng cách sử dụng các pre-commit hooks cục bộ, đồng thời đánh giá chúng liên tục trong các đường ống CI/CD của họ.

Kết luận

Với sự tích hợp liền mạch vào hệ sinh thái HashiCorp Vault rộng lớn hơn, Vault Radar hỗ trợ các tổ chức chuyển đổi hiệu quả từ việc khám phá các bí mật chưa được quản lý sang triển khai các thực hành quản lý bí mật mạnh mẽ, cuối cùng là củng cố tư thế bảo mật tổng thể và duy trì các yêu cầu tuân thủ. Để tìm hiểu thêm về HCP Vault Radar, bạn có thể tham khảo HashiCorp blog và launch video. Bạn cũng có thể tìm thấy Nền tảng đám mây HashiCorp trong AWS Marketplace.

HashiCorp – Đối tác tiêu biểu của AWS

HashiCorp là Đối tác công nghệ của AWS và Đối tác có năng lực AWS cung cấp các quy trình làm việc nhất quán để cấp phát, bảo mật, kết nối và chạy bất kỳ cơ sở hạ tầng nào cho bất kỳ ứng dụng nào.