Tác giả: Hardik Shah, Amish Shah, Pranav Bhardwaj, và Cody Williams

Ngày đăng: 09/04/2025

Danh mục: Advanced (300), AWS Network Firewall, Security, Identity & Compliance, Technical How-to

Giới thiệu

AWS Network Firewall là một dịch vụ tường lửa mạng được quản lý (managed), có khả năng kiểm tra trạng thái (stateful) và phát hiện, ngăn chặn xâm nhập (IDS/IPS). Dịch vụ này cho phép bạn triển khai các quy tắc bảo mật chi tiết để kiểm soát lưu lượng mạng trong VPC của mình.

Trong bài viết này, chúng tôi sẽ giới thiệu hai tính năng mới của AWS Network Firewall — Flow Capture và Flow Flush — giúp tăng khả năng quan sát lưu lượng mạng và nâng cao việc thực thi chính sách bảo mật.

- Flow Capture cung cấp cái nhìn toàn diện về các luồng mạng đang hoạt động để giám sát và xử lý sự cố.

- Flow Flush cho phép chấm dứt có chọn lọc các luồng cụ thể hoặc tất cả luồng đang hoạt động.

Hai tính năng này đặc biệt hữu ích trong việc giám sát định kỳ, xử lý sự cố, cập nhật chính sách, hoặc trong các sự cố bảo mật, khi việc cô lập nhanh các hệ thống có khả năng bị xâm nhập là rất quan trọng.

Tại sao cần Flow Capture và Flow Flush?

-> Khi một luồng lưu lượng đã được tường lửa cho phép, quyết định đó vẫn có hiệu lực trong suốt vòng đời của luồng. Tuy nhiên, khi bạn thay đổi quy tắc tường lửa, ví dụ từ chính sách rộng sang chính sách chặt chẽ hơn, bạn cần áp dụng lại chính sách mới cho các luồng hiện tại để duy trì tính tuân thủ.

Hai tính năng Flow Capture và Flow Flush cung cấp khả năng quan sát và kiểm soát nâng cao hành vi này của tường lửa, cho phép bạn xác định các luồng đang hoạt động và chọn lọc xóa thông tin kết nối khỏi công cụ kiểm tra của tường lửa.

Nhờ đó, bạn có thể duy trì việc thực thi chính sách nhất quán trong suốt quá trình cập nhật bảo mật hoặc loại bỏ lưu lượng đáng ngờ trong các sự cố bảo mật.

Cách truy cập các tính năng mới

Hai tính năng này có thể được sử dụng thông qua:

Giải thích thuật ngữ

Active Flow (Luồng hoạt động):

Một kết nối mạng được AWS Network Firewall theo dõi, được xác định bằng bộ 5 thông tin (5-tuple): địa chỉ IP nguồn, địa chỉ IP đích, cổng nguồn, cổng đích, và giao thức. Luồng hoạt động là luồng chưa ở trạng thái CLOSED, ví dụ: NEW hoặc ESTABLISHED trong TCP.

Flow Filter (Bộ lọc luồng):

Tập hợp các tiêu chí dùng để xác định luồng cần theo dõi hoặc xóa, dựa trên IP, cổng, hoặc giao thức. Một bộ lọc có thể áp dụng cho nhiều luồng cùng thỏa mãn điều kiện.

Flow Capture (Ghi nhận luồng):

Thao tác tường lửa tạo ảnh chụp (snapshot) của các luồng đang hoạt động, dựa trên các bộ lọc đã định nghĩa. Tính năng này giúp phân tích lưu lượng, điều tra sự cố, và xác thực trước khi thực hiện flush.

Flow Flush (Xóa luồng):

Thao tác tường lửa xóa các luồng được chọn khỏi bảng luồng (flow table) tại thời điểm xác định. Sau khi xóa, các gói tiếp theo được xử lý lại theo chính sách stream exception.

Quy trình hoạt động của Flow Capture và Flow Flush

AWS Network Firewall sử dụng Suricata, một hệ thống mã nguồn mở IDS/IPS, để kiểm tra lưu lượng có trạng thái. Khi kiểm tra lưu lượng trong VPC, tường lửa lưu thông tin chi tiết về kết nối trong bảng luồng.

Bạn có thể cần flush (xóa) luồng trong hai tình huống phổ biến:

- Xóa tất cả luồng đang hoạt động – ví dụ trong quá trình bảo trì.

- Xóa có chọn lọc một số luồng cụ thể – ví dụ khi cập nhật quy tắc tường lửa và cần xóa các luồng đang mở lâu.

Bạn có thể ghi nhận luồng trước khi xóa để xem xét, hoặc xóa trực tiếp dựa trên các bộ lọc đã định nghĩa.

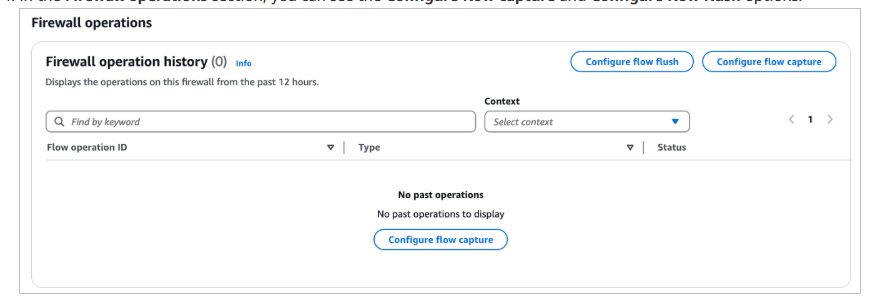

Hình 1: Giao diện Firewall Operations trong AWS Console.

Thực hành: Flow Capture

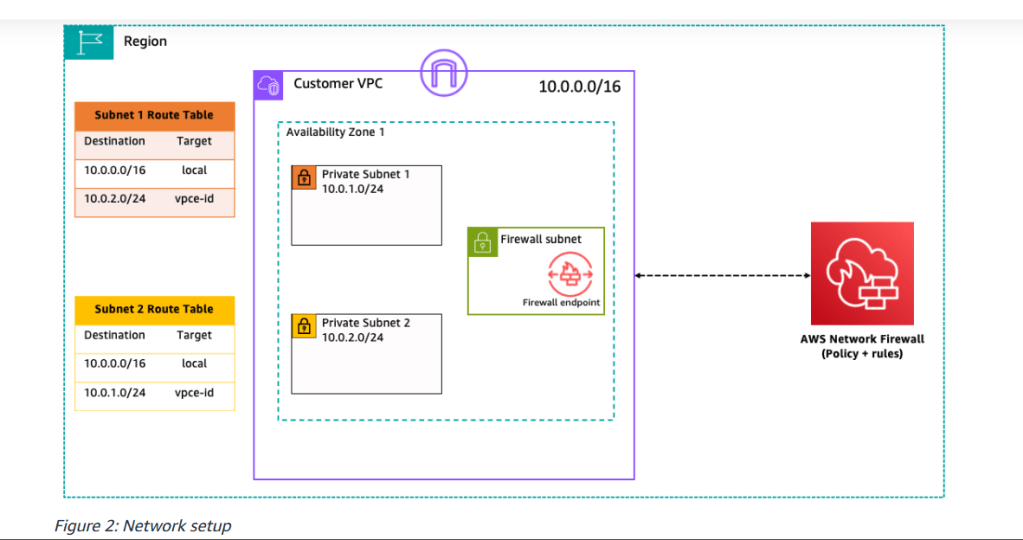

Trong ví dụ này, lưu lượng giữa hai subnet 10.0.1.0/24 và 10.0.2.0/24 trong cùng VPC được cấu hình đi qua AWS Network Firewall.

Mục tiêu: Xác định các luồng TCP port 80 từ 10.0.1.0/24 → 10.0.2.0/24, sau đó thực hiện flush các luồng đó.

Hình 2: Sơ đồ thiết lập mạng

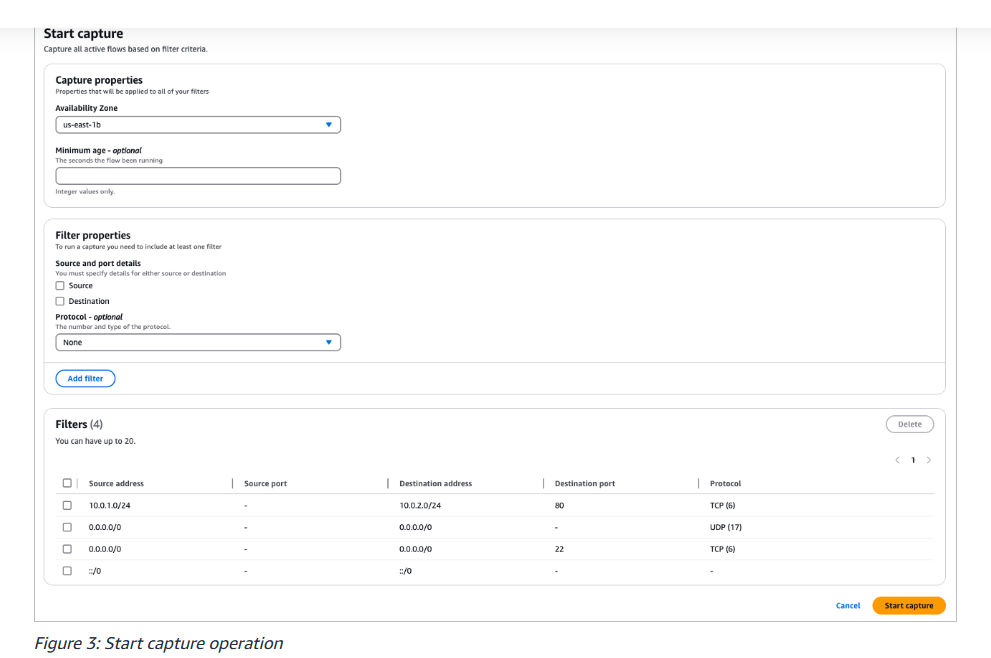

Thực hiện trong Console:

- Chọn Configure flow capture.

- Chọn Availability Zone.

- Nhập Source/Destination address.

- (Tùy chọn) Nhập Minimum age, Source/Destination Port, Protocol.

- Chọn Add filter – tối đa 20 bộ lọc.

- Nhấn Start capture.

Hình 3: Thao tác khởi tạo Flow Capture

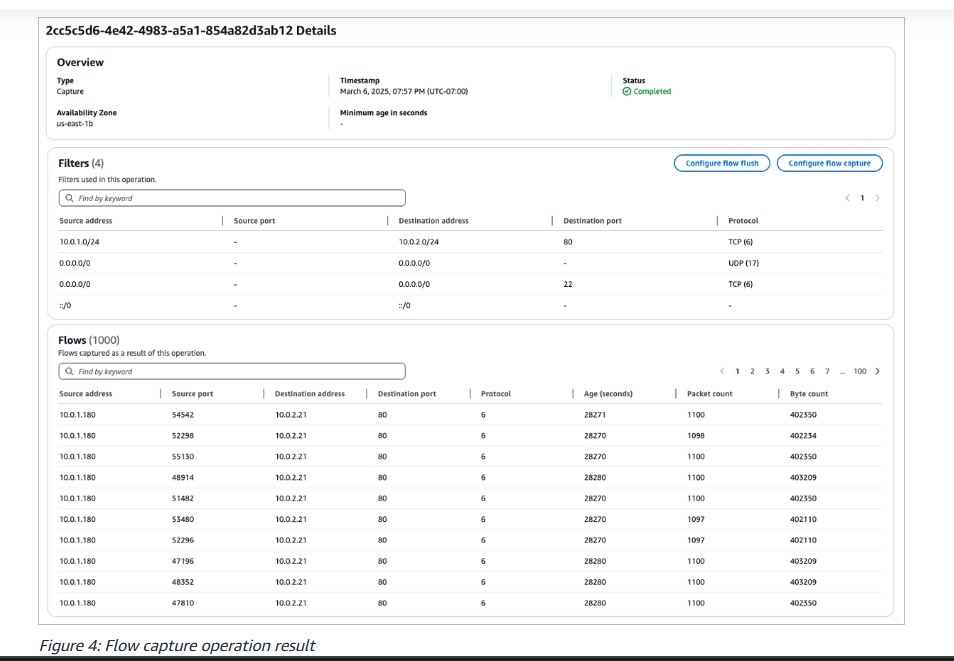

Sau khi hoàn tất, kết quả sẽ hiển thị danh sách các luồng phù hợp.

Hình 4: Kết quả Flow Capture Operation

Thực hành: Flow Flush

Bạn có thể thực hiện flush theo hai cách:

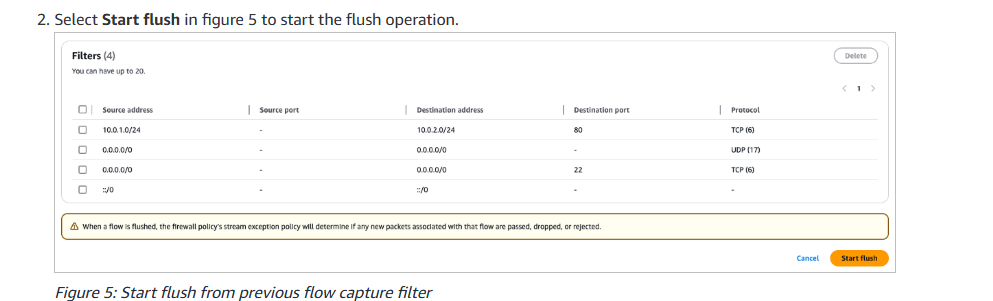

Tùy chọn 1: Capture trước, sau đó Flush

- Chọn Configure flow flush từ kết quả Flow Capture.

- Nhấn Start flush để xóa các luồng đã xác định.

Hình 5: Bắt đầu flush từ bộ lọc đã capture trước đó

Tùy chọn 2: Flush trực tiếp

- Chọn Configure flow flush trong Firewall operations.

- Cấu hình các bộ lọc tương tự như trong Flow Capture.

- Nhấn Start flush để thực thi.

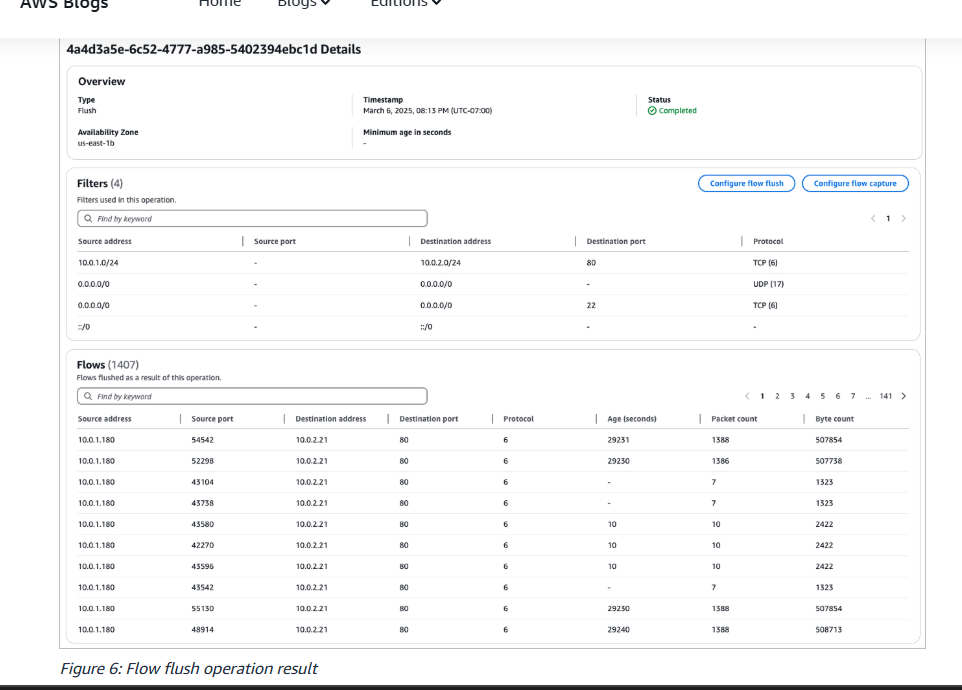

Hình 6: Kết quả thao tác Flow Flush

Xác minh kết quả

Sau khi flush, bạn có thể:

- Thực hiện Flow Capture lại để kiểm tra.

- Sử dụng Minimum age filter để tránh hiển thị các luồng retry.

- Nếu Flow Logs đã được bật, log sẽ hiển thị lý do “flushed” cùng trạng thái cuối của luồng.

Hình 7: Log của AWS Network Firewall khi luồng bị flush

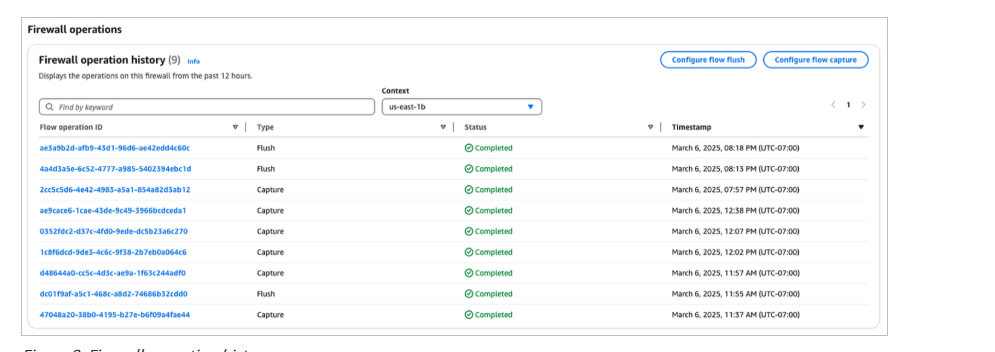

Lịch sử hoạt động tường lửa

- Mục Firewall Operation History hiển thị các thao tác Capture và Flush trong 12 giờ gần nhất.

- Nhấn vào Operation ID để xem chi tiết từng hoạt động.

Hình 8: Lịch sử hoạt động của Firewall

Lưu ý khi sử dụng

- Mỗi AZ chỉ có thể thực hiện một thao tác (Capture hoặc Flush) tại một thời điểm.

- Có thể chạy song song trên nhiều AZ.

- Dùng Minimum age để xác định luồng hoạt động lâu.

- Sau khi flush, chính sách Stream Exception Policy được áp dụng cho gói mới.

- Cả IPv4 và IPv6 đều được hỗ trợ.

- AWS CloudTrail ghi lại các thao tác Capture và Flush để phục vụ kiểm toán.

Kết luận

Qua bài viết này, bạn đã tìm hiểu cách Flow Capture và Flow Flush giúp xác định và xóa luồng hoạt động, đồng thời xác thực cấu hình bảo mật và chính sách ngoại lệ luồng theo nhu cầu.

Nhờ các tính năng này, tổ chức có thể:

- Giám sát chủ động lưu lượng mạng,

- Phản ứng nhanh với sự cố bảo mật,

- Đảm bảo chính sách bảo mật được áp dụng nhất quán.

Hai tính năng này không phát sinh thêm chi phí và được kích hoạt mặc định cho tất cả khách hàng AWS Network Firewall.

Tác giả

Hardik Shah – Sr. Technical Account Manager tại AWS, chuyên về lĩnh vực tài chính, du lịch, bán lẻ. Đam mê công nghệ mạng và tối ưu hạ tầng AWS.

Amish Shah – Product Leader với hơn 15 năm kinh nghiệm phát triển các giải pháp an ninh mạng, hiện dẫn dắt dịch vụ AWS Network Firewall.

Pranav Bhardwaj – Software Development Engineer với hơn 10 năm kinh nghiệm trong lĩnh vực bảo mật đám mây.

Cody Williams – Software Engineer với 10 năm kinh nghiệm, 4 năm tham gia phát triển AWS Network Firewall.