Tác giả: Omar Ahmed, Paige Broderick, Changil Jeong, and Omar Mahmoud

Ngày phát hành: 16 JAN 2026

Chuyên mục: Security & Governance, Security, Identity, & Compliance

Các khối lượng công việc AI tạo sinh và máy học tạo ra lượng dữ liệu khổng lồ. Các tổ chức cần quản trị dữ liệu để quản lý sự tăng trưởng này và duy trì tuân thủ. Mặc dù quản trị dữ liệu không phải là một khái niệm mới, các nghiên cứu gần đây đã chỉ ra một khoảng cách đáng lo ngại: một nghiên cứu của Gartner trên 300 giám đốc điều hành CNTT cho thấy chỉ 60% tổ chức đã triển khai chiến lược quản trị dữ liệu, với 40% vẫn đang trong giai đoạn lập kế hoạch hoặc không chắc chắn nên bắt đầu từ đâu. Hơn nữa, một khảo sát MIT CDOIQ năm 2024 trên 250 giám đốc dữ liệu (CDO) cho thấy chỉ 45% coi quản trị dữ liệu là ưu tiên hàng đầu.

Mặc dù hầu hết các doanh nghiệp đều nhận ra tầm quan trọng của các chiến lược quản trị dữ liệu, việc đánh giá thường xuyên là quan trọng để đảm bảo các chiến lược này phát triển cùng với nhu cầu kinh doanh, yêu cầu ngành và các công nghệ mới nổi. Trong bài viết này, chúng tôi sẽ trình bày một cách tiếp cận thực tế, ưu tiên tự động hóa để triển khai quản trị dữ liệu trên Amazon Web Services (AWS) thông qua một hướng dẫn chiến lược và kiến trúc—cho dù bạn đang bắt đầu từ đầu hay cải thiện một khuôn khổ hiện có.

Trong loạt bài gồm hai phần này, chúng tôi khám phá cách xây dựng một khuôn khổ quản trị dữ liệu trên AWS vừa thực tế vừa có khả năng mở rộng. Cách tiếp cận của chúng tôi phù hợp với những gì AWS đã xác định là các lợi ích cốt lõi của quản trị dữ liệu:

- Phân loại dữ liệu nhất quán và tự động hóa các kiểm soát để cải thiện chất lượng

- Cung cấp cho các nhóm quyền truy cập an toàn vào dữ liệu họ cần

- Tự động giám sát tuân thủ và phát hiện sớm các vấn đề

Trong bài viết này, chúng tôi đề cập đến chiến lược, khuôn khổ phân loại và quản trị gắn thẻ—nền tảng bạn cần để bắt đầu. Nếu bạn chưa có chiến lược quản trị, chúng tôi cung cấp tổng quan cấp cao về các công cụ và dịch vụ AWS để giúp bạn bắt đầu. Nếu bạn đã có chiến lược quản trị dữ liệu, thông tin trong bài viết này có thể hỗ trợ bạn đánh giá hiệu quả của nó và hiểu cách quản trị dữ liệu đang phát triển với các công nghệ mới.

Trong Phần 2, chúng tôi khám phá kiến trúc kỹ thuật và các mẫu triển khai với các ví dụ mã khái niệm, và xuyên suốt cả hai phần, bạn sẽ tìm thấy các liên kết đến các tài nguyên AWS sẵn sàng sản xuất để triển khai chi tiết.

Điều kiện tiên quyết

Trước khi triển khai quản trị dữ liệu trên AWS, bạn cần thiết lập AWS phù hợp và sự đồng thuận từ các nhóm của mình.

Nền tảng kỹ thuật

Bắt đầu với thiết lập AWS Organizations có cấu trúc tốt để quản lý tập trung. Đảm bảo AWS CloudTrail và AWS Config được bật trên tất cả các tài khoản—bạn sẽ cần chúng để giám sát và kiểm tra. Khung AWS Identity and Access Management (IAM) của bạn phải đã xác định rõ ràng các vai trò và quyền.

Ngoài các dịch vụ này, bạn sẽ sử dụng một số công cụ AWS để tự động hóa và thực thi. Bảng tham khảo nhanh dịch vụ AWS sau đây liệt kê mọi thứ được sử dụng trong hướng dẫn này.

Sự sẵn sàng của tổ chức

Việc triển khai quản trị dữ liệu thành công đòi hỏi sự liên kết và chuẩn bị rõ ràng của tổ chức trên nhiều khía cạnh.

- Xác định vai trò và trách nhiệm. Chủ sở hữu dữ liệu phân loại dữ liệu và phê duyệt các yêu cầu truy cập. Nhóm nền tảng của bạn xử lý cơ sở hạ tầng AWS và xây dựng tự động hóa, trong khi các nhóm bảo mật thiết lập các kiểm soát và giám sát tuân thủ. Các nhóm ứng dụng sau đó triển khai các tiêu chuẩn này vào quy trình làm việc hàng ngày của họ.

- Tài liệu hóa các yêu cầu tuân thủ của bạn. Liệt kê các quy định bạn phải tuân thủ—GDPR, PCI-DSS, SOX, HIPAA hoặc các quy định khác. Tạo một khuôn khổ phân loại dữ liệu phù hợp với rủi ro kinh doanh của bạn. Tài liệu hóa các tiêu chuẩn gắn thẻ và quy ước đặt tên của bạn để mọi người tuân theo cùng một cách tiếp cận.

- Lập kế hoạch quản lý thay đổi. Nhận được sự hỗ trợ từ các nhà lãnh đạo hiểu tại sao quản trị lại quan trọng. Bắt đầu với các dự án thí điểm để chứng minh giá trị trước khi triển khai trên toàn tổ chức. Cung cấp đào tạo dựa trên vai trò và duy trì các sổ tay quản trị cập nhật. Thiết lập các cơ chế phản hồi để các nhóm có thể báo cáo vấn đề và đề xuất cải tiến.

Các chỉ số hiệu suất chính (KPI) cần theo dõi

Để đo lường hiệu quả của việc triển khai quản trị dữ liệu, hãy theo dõi các chỉ số thiết yếu sau và các mục tiêu của chúng.

- Tuân thủ gắn thẻ tài nguyên: Đặt mục tiêu 95%, được đo lường thông qua các quy tắc AWS Config với giám sát hàng tuần, tập trung vào các tài nguyên quan trọng và phân loại dữ liệu nhạy cảm.

- Thời gian trung bình để phản hồi các vấn đề tuân thủ: Đặt mục tiêu dưới 24 giờ đối với các vấn đề quan trọng. Được theo dõi bằng cách sử dụng các chỉ số CloudWatch với cảnh báo tự động cho các sự kiện không tuân thủ ưu tiên cao.

- Giảm các tác vụ quản trị thủ công: Đặt mục tiêu giảm 40% trong năm đầu tiên. Được đo lường thông qua việc áp dụng quy trình làm việc tự động và tỷ lệ thành công khắc phục.

- Tối ưu hóa chi phí lưu trữ dựa trên phân loại dữ liệu: Đặt mục tiêu giảm 15–20% thông qua phân tầng thông minh và các chính sách vòng đời, được giám sát hàng tháng theo cấp độ phân loại.

Với các nền tảng kỹ thuật và tổ chức này, bạn đã sẵn sàng triển khai một khuôn khổ quản trị dữ liệu bền vững.

Các dịch vụ AWS được sử dụng trong hướng dẫn này – Tham khảo nhanh

Việc triển khai này sử dụng các dịch vụ AWS sau. Một số là điều kiện tiên quyết, trong khi những dịch vụ khác được giới thiệu trong suốt hướng dẫn.

| Category | Services | Description |

|---|---|---|

| Foundation | AWS Organizations | Cấu trúc quản lý đa tài khoản cho phép thực thi chính sách tập trung và quản trị trên toàn bộ môi trường AWS của bạn. |

| AWS Identity and Access Management (IAM) | Kiểm soát ai có thể truy cập tài nguyên nào thông qua các vai trò, chính sách và quyền—nền tảng của mô hình bảo mật của bạn. | |

| Monitoring and auditing | AWS CloudTrail | Ghi lại mọi lệnh gọi API được thực hiện trong các tài khoản AWS của bạn, tạo ra một dấu vết kiểm tra hoàn chỉnh về ai đã làm gì, khi nào và từ đâu. |

| AWS Config | Liên tục giám sát cấu hình tài nguyên và đánh giá chúng theo các quy tắc bạn định nghĩa (chẳng hạn như yêu cầu tất cả các S3 bucket phải được mã hóa). Khi phát hiện các tài nguyên không đáp ứng quy tắc của bạn, nó sẽ gắn cờ chúng là không tuân thủ để bạn có thể khắc phục thủ công hoặc tự động. | |

| Amazon CloudWatch | Tổng hợp các chỉ số, nhật ký và sự kiện từ khắp AWS để giám sát thời gian thực, bảng điều khiển và cảnh báo tự động về việc không tuân thủ quản trị. | |

| Automation and enforcement | Amazon EventBridge | Hoạt động như một hệ thống thông báo trung tâm theo dõi các sự kiện cụ thể trong môi trường AWS của bạn (chẳng hạn như khi một S3 bucket đã được tạo) và tự động kích hoạt các hành động phản hồi (chẳng hạn như chạy một hàm Lambda để kiểm tra xem nó có các thẻ bắt buộc hay không). Hãy coi nó như một công cụ tự động hóa nếu điều này xảy ra, thì hãy làm điều đó. |

| AWS Lambda | Chạy mã quản trị của bạn (xác thực thẻ, kiểm soát bảo mật, khắc phục) để phản hồi các sự kiện mà không cần quản lý máy chủ. | |

| AWS Systems Manager | Tự động hóa các tác vụ vận hành trên các tài nguyên AWS của bạn. Trong quản trị, nó chủ yếu được sử dụng để tự động khắc phục các tài nguyên không tuân thủ—ví dụ, nếu AWS Config phát hiện một cơ sở dữ liệu không được mã hóa, Systems Manager có thể chạy một tập lệnh được định nghĩa trước để bật mã hóa mà không cần can thiệp thủ công. | |

| Data protection | Amazon Macie | Sử dụng máy học để tự động khám phá, phân loại và bảo vệ dữ liệu nhạy cảm như thông tin nhận dạng cá nhân (PII) trên các S3 bucket của bạn. |

| AWS Key Management Service (AWS KMS) | Quản lý các khóa mã hóa để bảo vệ dữ liệu khi lưu trữ, cần thiết cho các phân loại dữ liệu có tác động cao. | |

| Analytics & Insights | Amazon Athena | Dịch vụ truy vấn phi máy chủ phân tích dữ liệu trong Amazon S3 bằng SQL—hoàn hảo để truy vấn nhật ký CloudTrail nhằm hiểu các mẫu truy cập. |

| Standardization | AWS Service Catalog | Tạo các danh mục tài nguyên được phê duyệt trước, tuân thủ quản trị mà các nhóm có thể triển khai thông qua tự phục vụ. |

| ML Governance | Amazon SageMaker | Cung cấp các công cụ chuyên biệt để quản trị các hoạt động máy học bao gồm giám sát mô hình, tài liệu và kiểm soát truy cập. |

Hiểu về thách thức quản trị dữ liệu

Các tổ chức phải đối mặt với những thách thức quản lý dữ liệu phức tạp, từ việc duy trì phân loại dữ liệu nhất quán đến đảm bảo tuân thủ quy định trên các môi trường của họ. Chiến lược của bạn phải duy trì bảo mật, đảm bảo tuân thủ và cho phép sự linh hoạt trong kinh doanh thông qua tự động hóa. Mặc dù hành trình này có thể phức tạp, việc chia nhỏ nó thành các thành phần dễ quản lý sẽ giúp nó trở nên khả thi.

Nền tảng: Khung phân loại dữ liệu

Phân loại dữ liệu là một bước cơ bản trong quản lý rủi ro an ninh mạng và các chiến lược quản trị dữ liệu. Các tổ chức nên sử dụng phân loại dữ liệu để xác định các biện pháp bảo vệ phù hợp cho dữ liệu nhạy cảm hoặc quan trọng dựa trên các yêu cầu bảo vệ của chúng. Theo khuôn khổ NIST (Viện Tiêu chuẩn và Công nghệ Quốc gia), dữ liệu có thể được phân loại dựa trên tác động tiềm tàng đến tính bảo mật, tính toàn vẹn và tính sẵn có của các hệ thống thông tin:

- Tác động cao: Ảnh hưởng bất lợi nghiêm trọng hoặc thảm khốc đến hoạt động, tài sản hoặc cá nhân của tổ chức

- Tác động vừa phải: Ảnh hưởng bất lợi nghiêm trọng đến hoạt động, tài sản hoặc cá nhân của tổ chức

- Tác động thấp: Ảnh hưởng bất lợi hạn chế đến hoạt động, tài sản hoặc cá nhân của tổ chức

Trước khi triển khai các kiểm soát, việc thiết lập một khuôn khổ phân loại dữ liệu rõ ràng là điều cần thiết. Khuôn khổ này đóng vai trò là xương sống cho các kiểm soát bảo mật, chính sách truy cập và chiến lược tự động hóa của bạn. Sau đây là một ví dụ về cách một công ty tuân thủ Tiêu chuẩn bảo mật dữ liệu ngành thẻ thanh toán (PCI-DSS) có thể phân loại dữ liệu:

- Cấp 1 – Dữ liệu nhạy cảm nhất:

- Ví dụ: Hồ sơ giao dịch tài chính, dữ liệu PCI của khách hàng, tài sản trí tuệ

- Kiểm soát bảo mật: Mã hóa khi lưu trữ và khi truyền, kiểm soát truy cập nghiêm ngặt, ghi nhật ký kiểm tra toàn diện

- Cấp 2 – Dữ liệu sử dụng nội bộ:

- Ví dụ: Tài liệu nội bộ, thông tin kinh doanh độc quyền, mã phát triển

- Kiểm soát bảo mật: Mã hóa tiêu chuẩn, kiểm soát truy cập dựa trên vai trò

- Cấp 3 – Dữ liệu công khai:

- Ví dụ: Tài liệu tiếp thị, tài liệu công khai, thông cáo báo chí

- Kiểm soát bảo mật: Kiểm tra tính toàn vẹn, kiểm soát phiên bản

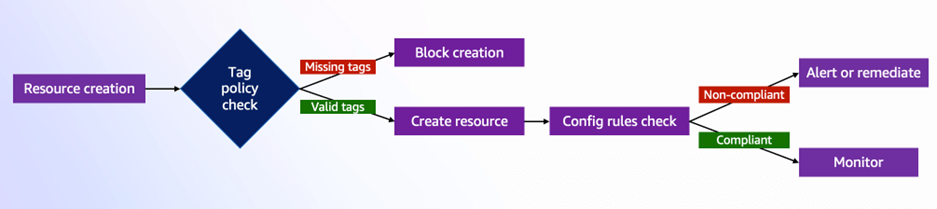

Để hỗ trợ phân loại và gắn thẻ dữ liệu, AWS đã tạo ra AWS Resource Groups, một dịch vụ mà bạn có thể sử dụng để tổ chức các tài nguyên AWS thành các nhóm bằng cách sử dụng các tiêu chí bạn định nghĩa là thẻ. Nếu bạn đang sử dụng nhiều tài khoản AWS trong tổ chức của mình, AWS Organizations hỗ trợ chính sách thẻ, mà bạn có thể sử dụng để chuẩn hóa các thẻ được gắn vào các tài nguyên AWS trong tài khoản của tổ chức. Quy trình sử dụng gắn thẻ được thể hiện trong Hình 1. Để biết thêm thông tin, hãy xem Hướng dẫn gắn thẻ trên AWS.

Hình 1: Quy trình gắn thẻ trên AWS cho môi trường đa tài khoản

Chiến lược quản trị thẻ của bạn

Một chiến lược gắn thẻ được thiết kế tốt là nền tảng cho quản trị tự động. Thẻ không chỉ giúp tổ chức tài nguyên mà còn cho phép kiểm soát bảo mật tự động, phân bổ chi phí và giám sát tuân thủ.

Hình 2: Quy trình quản trị thẻ

Như thể hiện trong Hình 2, các chính sách thẻ sử dụng quy trình sau:

- AWS xác thực các thẻ khi bạn tạo tài nguyên.

- Các tài nguyên không tuân thủ kích hoạt khắc phục tự động, trong khi các tài nguyên tuân thủ được triển khai bình thường.

- Giám sát liên tục phát hiện sự khác biệt so với các chính sách của bạn.

Chiến lược gắn thẻ sau đây cho phép tự động hóa:

{ "MandatoryTags": { "DataClassification": ["L1", "L2", "L3"], "DataOwner": "<Department/Team Name>", "Compliance": ["PCI", "SOX", "GDPR", "None"], "Environment": ["Prod", "Dev", "Test", "Stage"], "CostCenter": "<Business Unit Code>" }, "OptionalTags": { "BackupFrequency": ["Daily", "Weekly", "Monthly"], "RetentionPeriod": "<Time in Months>", "ProjectCode": "<Project Identifier>", "DataResidency": "<Region/Country>" } }Mặc dù các chính sách thẻ của AWS Organizations cung cấp nền tảng cho việc gắn thẻ nhất quán, quản trị thẻ toàn diện yêu cầu các cơ chế thực thi bổ sung, mà chúng tôi sẽ khám phá chi tiết trong Phần 2.

Kết luận

Phần đầu tiên này của loạt bài hai phần đã thiết lập các yếu tố nền tảng để triển khai quản trị dữ liệu trên AWS, bao gồm các khuôn khổ phân loại dữ liệu, chiến lược gắn thẻ hiệu quả và các yêu cầu liên kết tổ chức. Những nguyên tắc cơ bản này đóng vai trò là khối xây dựng cho các cách tiếp cận quản trị có khả năng mở rộng và tự động. Phần 2 tập trung vào việc triển khai kỹ thuật và các mẫu kiến trúc, bao gồm các nền tảng giám sát, kiểm soát phòng ngừa và khắc phục tự động. Cuộc thảo luận mở rộng sang các kiểm soát bảo mật dựa trên thẻ, tự động hóa giám sát tuân thủ và tích hợp quản trị với các chiến lược phục hồi sau thảm họa. Các chủ đề bổ sung bao gồm kiểm soát chủ quyền dữ liệu và quản trị mô hình máy học với Amazon SageMaker, được hỗ trợ bởi các ví dụ triển khai AWS.

Nếu bạn có phản hồi về bài viết này, hãy gửi bình luận trong phần Bình luận bên dưới. Nếu bạn có câu hỏi về bài viết này, hãy liên hệ với Bộ phận hỗ trợ AWS.

Về tác giả

Omar Ahmed

Omar Ahmed là Kiến trúc sư Giải pháp Ô tô và Sản xuất, chuyên về phân tích. Hành trình của Omar trong điện toán đám mây bắt đầu với vai trò kỹ thuật viên vận hành trung tâm dữ liệu AWS, nơi anh đã phát triển chuyên môn thực tế về cơ sở hạ tầng. Ngoài công việc, anh thích thể thao tốc độ, chơi game và bơi lội.

Omar Mahmoud

Omar là Kiến trúc sư Giải pháp giúp các doanh nghiệp vừa và nhỏ trong hành trình đám mây của họ. Anh chuyên về Amazon Connect và các dịch vụ nhà phát triển thế hệ tiếp theo như Kiro. Omar bắt đầu tại AWS với tư cách là kỹ thuật viên vận hành trung tâm dữ liệu, tích lũy kinh nghiệm thực tế về cơ sở hạ tầng đám mây. Ngoài công việc, Omar thích chơi game, đi bộ đường dài và bóng đá.

Changil Jeong

Changil Jeong là Kiến trúc sư Giải pháp tại Amazon Web Services (AWS), hợp tác với các khách hàng nhà cung cấp phần mềm độc lập trong hành trình chuyển đổi đám mây của họ, với sự quan tâm đặc biệt đến bảo mật. Anh gia nhập AWS với tư cách là thực tập sinh SDE trước khi chuyển sang SA. Trước đây, anh từng phục vụ trong Quân đội Hoa Kỳ với tư cách là nhà phân tích tài chính và ngân sách, và làm việc tại một công ty tư vấn CNTT lớn với tư cách là nhà phân tích bảo mật SaaS.

Paige Broderick

Paige Broderick là Kiến trúc sư Giải pháp tại Amazon Web Services (AWS), làm việc với các khách hàng Doanh nghiệp để giúp họ đạt được các mục tiêu AWS của mình. Cô chuyên về vận hành đám mây, tập trung vào quản trị và sử dụng AWS để phát triển các giải pháp sản xuất thông minh. Ngoài công việc, Paige là một vận động viên chạy bộ cuồng nhiệt và có thể đang tập luyện cho cuộc thi marathon tiếp theo của mình.