Tác giả: Riggs Goodman III, Praneeta Prakash, Khaled Sinno, và Shreya Jain

Ngày phát hành: 02 MAR 2026

Chuyên mục: Best Practices, Security, Identity, & Compliance

Khi các tác nhân AI trở thành một phần trong quy trình làm việc phát triển của bạn trên Amazon Web Services (AWS), bạn muốn chúng hoạt động với các quyền AWS Identity and Access Management (IAM) hiện có của mình, thay vì buộc bạn phải xây dựng một mô hình quyền riêng biệt. Đồng thời, bạn cần sự linh hoạt để áp dụng các kiểm soát quản trị khác nhau khi một tác nhân AI thực hiện lệnh gọi API so với khi một nhà phát triển thực hiện trực tiếp. Trong bài đăng này, chúng tôi sẽ chỉ cho bạn cách sử dụng các khóa ngữ cảnh IAM tiêu chuẩn mới cho các máy chủ Model Context Protocol (MCP) từ xa được quản lý bởi AWS, một mô hình ủy quyền đơn giản hóa hoạt động giống như AWS CLI và SDK mà bạn đã sử dụng, cùng với hỗ trợ VPC endpoint sắp tới cho các kiểm soát chu vi mạng.

Tổng quan

Tại re:Invent 2025, chúng tôi đã ra mắt bốn máy chủ MCP từ xa được quản lý bởi AWS (AWS, EKS, ECS, và SageMaker) ở dạng xem trước. AWS lưu trữ và quản lý các máy chủ MCP từ xa, loại bỏ nhu cầu cài đặt và bảo trì cục bộ, đồng thời cung cấp các bản cập nhật tự động, khả năng phục hồi, khả năng mở rộng và ghi nhật ký kiểm tra đầy đủ thông qua AWS CloudTrail. Ví dụ, với AWS MCP Server, bạn có thể truy cập tài liệu AWS và thực hiện các lệnh gọi tới hơn 15.000 API AWS, giúp các tác nhân AI thực hiện các tác vụ đa bước như thiết lập VPC hoặc cấu hình các cảnh báo Amazon CloudWatch.

Chúng tôi đã nhận được phản hồi từ khách hàng rằng, khi các tác nhân AI ngày càng được tích hợp vào quy trình làm việc phát triển, bạn muốn các quy trình này hoạt động với các quyền AWS hiện có mà không cần phải cấu hình lại các chính sách IAM hoặc tạo các mô hình quyền riêng biệt cho AI. Đồng thời, bạn muốn có sự linh hoạt để áp dụng các kiểm soát quản trị khác nhau cho các hành động của AI so với các hành động do con người trực tiếp thực hiện. Gần đây, chúng tôi đã giới thiệu hai khóa ngữ cảnh IAM tiêu chuẩn (aws:ViaAWSMCPService và aws:CalledViaAWSMCP) giúp bạn có được quyền kiểm soát này. Các khóa ngữ cảnh này hoạt động nhất quán trên tất cả các máy chủ MCP từ xa được quản lý bởi AWS, cho phép bạn triển khai bảo mật đa lớp, duy trì nhật ký kiểm tra chi tiết và đáp ứng các yêu cầu tuân thủ bằng cách phân biệt giữa các lệnh gọi sử dụng giải pháp AI và các hành động do con người khởi tạo. Ngoài ra, chúng tôi cũng nhận được phản hồi từ khách hàng về nhu cầu đơn giản hóa mô hình ủy quyền. Sắp tới, bạn sẽ không còn cần phải tách biệt các hành động IAM cụ thể của MCP (như aws-mcp:InvokeMCP) để tương tác với các máy chủ MCP được quản lý bởi AWS. Điều này phù hợp với cách AWS Command Line Interface (AWS CLI) và AWS SDK hoạt động hiện nay, giảm chi phí cấu hình, trong khi các chính sách IAM hiện có của bạn vẫn tiếp tục kiểm soát các hành động có thể được thực hiện. Trong tương lai, chúng tôi sẽ bổ sung hỗ trợ VPC endpoint cho các máy chủ MCP được quản lý bởi AWS để bạn có thể kết nối trực tiếp từ VPC của mình, cung cấp bảo mật nâng cao thông qua ủy quyền hai giai đoạn và kiểm soát chu vi mạng cho những khách hàng cần thực thi các chu vi nhận dạng và mạng.

Sử dụng IAM để phân biệt giữa các hành động do con người và do AI điều khiển

Để cung cấp cho bạn quyền kiểm soát chi tiết đối với các giải pháp AI sử dụng máy chủ MCP, chúng tôi đã giới thiệu hai khóa ngữ cảnh IAM tiêu chuẩn. Các khóa này hoạt động nhất quán trên tất cả các máy chủ MCP được quản lý bởi AWS:

- aws:ViaAWSMCPService (boolean): Được đặt thành true khi yêu cầu đến thông qua một máy chủ MCP được quản lý bởi AWS. Sử dụng khóa này để cho phép hoặc từ chối tất cả các hành động do MCP khởi tạo.

- aws:CalledViaAWSMCP (string, single valued): Chứa tên principal dịch vụ của máy chủ MCP (ví dụ:

aws-mcp.amazonaws.com,eks-mcp.amazonaws.com, vàecs-mcp.amazonaws.com). Sử dụng khóa này để cho phép hoặc từ chối các hành động từ các máy chủ MCP cụ thể. Giá trị khóa ngữ cảnh này sẽ bao gồm nhiều máy chủ MCP hơn khi các máy chủ MCP mới có sẵn, cho phép bạn cấu hình quyền truy cập chi tiết vào các tài nguyên AWS của mình thông qua các chính sách IAM và SCP.

Đối với các tổ chức muốn vô hiệu hóa hoàn toàn quyền truy cập máy chủ MCP trên toàn bộ tổ chức hoặc các đơn vị tổ chức cụ thể, bạn có thể sử dụng chính sách kiểm soát dịch vụ (SCP) để từ chối tất cả hoặc một số hành động khi truy cập thông qua các máy chủ MCP:

{ "Version": "2012-10-17", "Statement": [ { "Sid": "DenyAllActionsViaMCP", "Effect": "Deny", "Action": "*", "Resource": "*", "Condition": { "Bool": { "aws:ViaAWSMCPService": "true" } } } ]}

Trong một ví dụ khác, bạn có thể cho phép các tác nhân AI sử dụng AWS MCP Server đọc các bucket Amazon Simple Storage Service (Amazon S3) nhưng từ chối các thao tác xóa. AWS MCP Server cung cấp công cụ aws___call_aws, có thể thực hiện bất kỳ thao tác API AWS nào, bao gồm các thao tác Amazon S3:

{ "Version": "2012-10-17", "Statement": [ { "Sid": "AllowS3ReadOperations", "Effect": "Allow", "Action": [ "s3:GetObject", "s3:ListBucket" ], "Resource": "*" }, { "Sid": "DenyDeleteWhenAccessedViaMCP", "Effect": "Deny", "Action": [ "s3:DeleteObject", "s3:DeleteBucket" ], "Resource": "*", "Condition": { "Bool": { "aws:ViaAWSMCPService": "true" } } } ]}

Bạn cũng có thể hạn chế quyền truy cập vào các máy chủ MCP được quản lý bởi AWS cụ thể. Ví dụ, chỉ cho phép các thao tác EKS khi được gọi thông qua máy chủ EKS MCP, chứ không phải thông qua máy chủ AWS MCP:

{ "Version": "2012-10-17", "Statement": [ { "Sid": "AllowEKSOperationsViaEKSMCP", "Effect": "Allow", "Action": "eks:*", "Resource": "*", "Condition": { "StringEquals": { "aws:CalledViaAWSMCP": "eks-mcp.amazonaws.com" } } }, { "Sid": "DenyEKSOperationsViaOtherMCP", "Effect": "Deny", "Action": "eks:*", "Resource": "*", "Condition": { "StringNotEquals": { "aws:CalledViaAWSMCP": "eks-mcp.amazonaws.com" } } } ]}

Hiểu về các thay đổi đối với ủy quyền điểm cuối công cộng

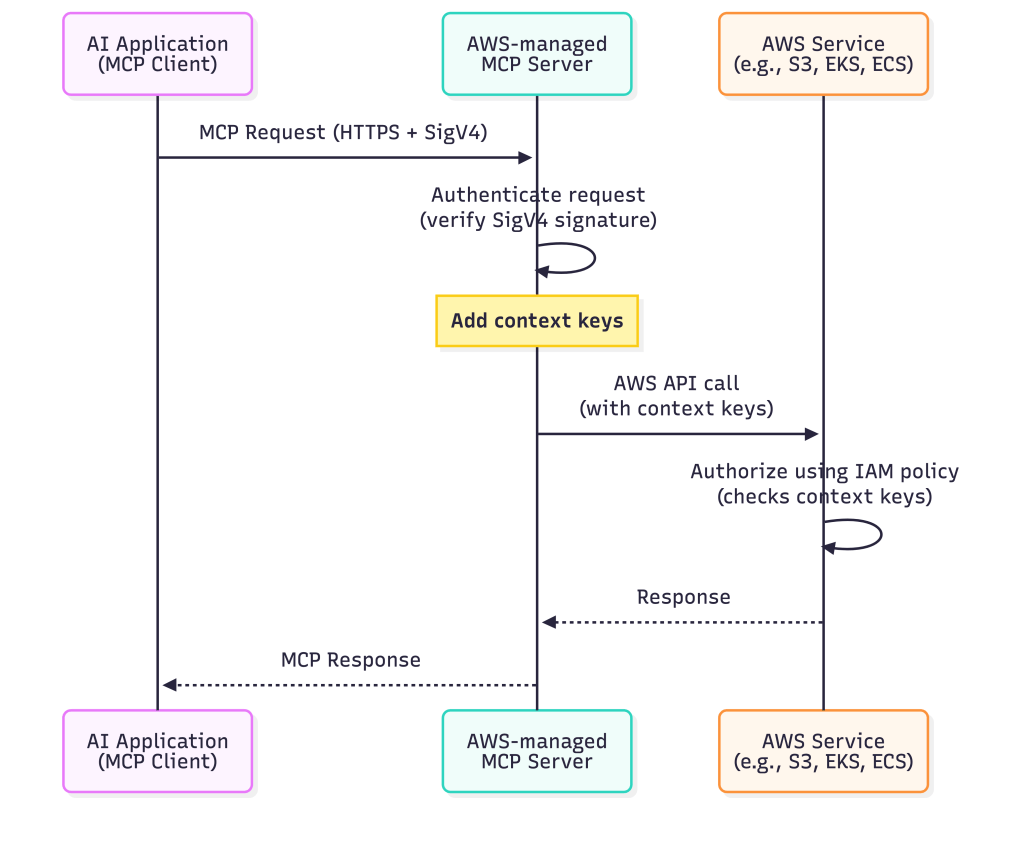

Dựa trên phản hồi, chúng tôi đang đơn giản hóa mô hình ủy quyền để hoạt động giống như AWS CLI và SDK mà bạn đã sử dụng. Trong tương lai, máy chủ MCP sẽ thêm các khóa ngữ cảnh IAM tiêu chuẩn (aws:ViaAWSMCPService và aws:CalledViaAWSMCP) vào yêu cầu của bạn và chuyển tiếp nó đến dịch vụ AWS hạ nguồn. Máy chủ MCP vẫn sẽ xác thực yêu cầu của bạn bằng SigV4 như trước đây. Giờ đây, dịch vụ hạ nguồn thực hiện kiểm tra ủy quyền bằng cách sử dụng các chính sách IAM hiện có của bạn, có thể tham chiếu các khóa ngữ cảnh này để kiểm soát chi tiết. Điều này có nghĩa là các tác nhân AI của bạn hoạt động với các thông tin xác thực AWS và quyền cấp dịch vụ hiện có của bạn, loại bỏ nhu cầu về các hành động IAM cụ thể của MCP riêng biệt và giảm chi phí cấu hình. Sơ đồ sau minh họa cách luồng ủy quyền đơn giản hóa này hoạt động:

Hình 1: Luồng ủy quyền cho các máy chủ MCP được quản lý.

Sử dụng IAM với máy chủ MCP và VPC endpoint

Chúng tôi cũng đã nhận được phản hồi từ các khách hàng trong các ngành công nghiệp được quản lý, những người cần các kiểm soát cấp mạng bổ sung cho quyền truy cập của tác nhân AI. Các khách hàng trong các ngành như dịch vụ tài chính và chăm sóc sức khỏe yêu cầu giao tiếp mạng riêng để đáp ứng các yêu cầu tuân thủ. Để đáp ứng các yêu cầu này, AWS cũng sẽ bổ sung hỗ trợ VPC endpoint cho các máy chủ MCP được quản lý bởi AWS trong tương lai. Bạn có thể sử dụng VPC endpoint để giữ tất cả lưu lượng truy cập của tác nhân AI trong mạng riêng của mình, loại bỏ việc tiếp xúc qua internet công cộng. Khi bạn cấu hình VPC endpoint, máy chủ MCP sẽ thực hiện kiểm tra ủy quyền ở cấp VPC endpoint trước khi chuyển tiếp yêu cầu đến các dịch vụ AWS hạ nguồn. Điều này tạo ra một phương pháp bảo mật đa lớp, nơi bạn kiểm soát quyền truy cập ở cả chu vi mạng (VPC endpoint) và cấp dịch vụ (chính sách IAM). Bạn có thể kết hợp VPC endpoint với các khóa ngữ cảnh aws:ViaAWSMCPService và aws:CalledViaAWSMCP để triển khai các kiểm soát bảo mật phân lớp đáp ứng các yêu cầu quản trị và tuân thủ cụ thể của tổ chức bạn. Thông tin chi tiết bổ sung về các khóa ngữ cảnh và các mẫu ví dụ sẽ có sẵn khi hỗ trợ VPC endpoint được ra mắt.

Những điều cần cân nhắc

Khi triển khai ủy quyền IAM cho các máy chủ MCP, bạn cần đưa ra quyết định về các mẫu triển khai, thiết kế chính sách và các thực hành vận hành. Dưới đây là những cân nhắc chính để giúp bạn chọn cách tiếp cận phù hợp cho tổ chức của mình.

- Thiết kế chính sách IAM: Chỉ cấp quyền truy cập cần thiết, và tinh chỉnh các chính sách cũng như loại bỏ quyền truy cập không sử dụng theo thời gian. Sử dụng các khóa ngữ cảnh để phân biệt các lệnh gọi sử dụng giải pháp AI với các hành động trực tiếp của nhà phát triển.

- Bảo mật và tuân thủ: VPC endpoint giúp đáp ứng các yêu cầu về giao tiếp mạng riêng trong các ngành công nghiệp được quản lý.

- Bắt đầu: Bắt đầu với mẫu triển khai phù hợp với nhu cầu hiện tại của bạn. Bắt đầu với các chính sách IAM hạn chế và nới lỏng chúng khi bạn hiểu rõ hơn về các yêu cầu của tác nhân AI của mình. Giám sát nhật ký CloudTrail để xem các hành động mà tác nhân AI của bạn thực hiện và sử dụng dữ liệu đó để tinh chỉnh các chính sách của bạn theo thời gian.

Kết luận

Giờ đây, bạn có quyền kiểm soát việc quản lý quyền truy cập của tác nhân AI vào các tài nguyên AWS của mình thông qua AWS-managed MCP Server bằng cách sử dụng các chính sách và công cụ IAM mà bạn đã tin cậy. Các khóa ngữ cảnh IAM tiêu chuẩn (aws:ViaAWSMCPService và aws:CalledViaAWSMCP) có sẵn trên tất cả các máy chủ MCP được quản lý bởi AWS, mang lại cho bạn quyền kiểm soát chi tiết để phân biệt các lệnh gọi sử dụng giải pháp AI với các hành động trực tiếp của nhà phát triển ở cấp dịch vụ. Trong các bản phát hành sắp tới, các máy chủ MCP được quản lý bởi AWS sẽ hoạt động mà không cần các hành động IAM riêng biệt qua các điểm cuối công cộng và đơn giản hóa việc quản lý chính sách IAM của bạn. Chúng tôi cũng sẽ cung cấp hỗ trợ cho VPC endpoint với bảo mật nâng cao thông qua ủy quyền hai giai đoạn và kiểm soát chu vi mạng cho những khách hàng cần các hạn chế truy cập bổ sung. Hãy xem tài liệu cho máy chủ MCP được quản lý bởi AWS cụ thể của bạn để xác nhận xem nó có hỗ trợ mô hình ủy quyền điểm cuối công cộng mới và VPC endpoint hay không. Cho dù bạn đang xây dựng trợ lý mã hóa AI hay các ứng dụng tác nhân, hãy bắt đầu triển khai các kiểm soát này ngay hôm nay để bảo mật quy trình làm việc AI của bạn trong khi vẫn duy trì sự linh hoạt để xác định các quy tắc truy cập phù hợp với tư thế bảo mật của tổ chức bạn.

Về tác giả

Riggs Goodman III

Riggs là Kiến trúc sư Giải pháp Đối tác Chính tại AWS. Trọng tâm hiện tại của ông là bảo mật và mạng AI, cung cấp hướng dẫn kỹ thuật, các mẫu kiến trúc và vai trò lãnh đạo cho khách hàng và đối tác để xây dựng các khối lượng công việc AI trên AWS. Nội bộ, Riggs tập trung vào việc thúc đẩy chiến lược kỹ thuật tổng thể và đổi mới trên các nhóm dịch vụ AWS để giải quyết các thách thức của khách hàng và đối tác.

Shreya Jain

Shreya là Quản lý Sản phẩm Kỹ thuật Cấp cao trong AWS Identity. Cô ấy tràn đầy năng lượng khi mang lại sự rõ ràng và đơn giản cho những ý tưởng phức tạp. Khi không dành năng lượng sáng tạo cho công việc, bạn sẽ thấy cô ấy tập Pilates, khiêu vũ hoặc khám phá quán cà phê yêu thích tiếp theo của mình.

Praneeta Prakash

Praneeta là Quản lý Sản phẩm Cấp cao tại AWS Developer Tools, nơi cô thúc đẩy sự đổi mới tại giao điểm của cơ sở hạ tầng đám mây và trải nghiệm nhà phát triển. Cô làm việc trong các sáng kiến chiến lược định hình cách các nhà phát triển tương tác với cơ sở hạ tầng đám mây, đặc biệt trong bối cảnh phát triển AI-native đang phát triển. Công việc của cô tập trung vào việc làm cho AWS dễ tiếp cận và trực quan hơn cho các nhà phát triển ở mọi cấp độ kỹ năng, từ các kỹ sư frontend xây dựng ứng dụng đám mây đầu tiên của họ đến các nhóm có kinh nghiệm mở rộng quy mô hệ thống sản xuất.

Khaled Sinno

Khaled là Kỹ sư Chính tại Amazon Web Services. Trọng tâm hiện tại của ông là Identity and Access Management trong AWS và rộng hơn là cung cấp các kiểm soát nhận dạng và bảo mật cho khách hàng trên đám mây. Trước đây, ông đã làm việc về tính khả dụng và bảo mật trong AWS RDS (tức là cơ sở dữ liệu) đồng thời đóng góp rộng rãi hơn vào không gian bảo mật của các dịch vụ cơ sở dữ liệu và tìm kiếm. Trước khi gia nhập AWS, Khaled đã lãnh đạo các nhóm kỹ thuật lớn trong ngành FinTech, làm việc trên các hệ thống phân tán trong tài chính và các nền tảng giao dịch.

TAGS: Security Blog