Tác giả: Brendan Paul và Eduardo Patrocinio

Ngày phát hành: 23 JAN 2026

Chuyên mục: Advanced (300), AWS Secrets Manager, Security, Identity, & Compliance

Một trong những câu hỏi phổ biến nhất về các chiến lược quản lý bí mật trên Amazon Web Services (AWS) là liệu một tổ chức có nên tập trung hóa các bí mật của mình hay không. Mặc dù câu hỏi này thường tập trung vào việc liệu các bí mật có nên được lưu trữ tập trung hay không, nhưng có bốn khía cạnh của việc tập trung hóa quy trình quản lý bí mật cần được xem xét: tạo, lưu trữ, xoay vòng và giám sát. Trong bài viết này, chúng tôi thảo luận về những ưu điểm và nhược điểm của việc tập trung hóa hoặc phi tập trung hóa từng khía cạnh này của quản lý bí mật.

Tạo bí mật tập trung

Khi quyết định có nên tập trung hóa việc tạo bí mật hay không, bạn nên xem xét cách bạn đã triển khai cơ sở hạ tầng trên đám mây. Các phương pháp DevOps hiện đại đã thúc đẩy một số tổ chức hướng tới các cổng thông tin dành cho nhà phát triển và các nền tảng nhà phát triển nội bộ sử dụng các golden path (lộ trình vàng) để triển khai cơ sở hạ tầng. Bằng cách sử dụng các công cụ này, nhà phát triển có thể triển khai cơ sở hạ tầng theo mô hình tự phục vụ thông qua cơ sở hạ tầng dưới dạng mã (IaC) trong khi vẫn tuân thủ các tiêu chuẩn của tổ chức.

Một chức năng trung tâm duy trì các golden path này, chẳng hạn như một nhóm kỹ thuật nền tảng. Các ví dụ về dịch vụ có thể được sử dụng để duy trì và định nghĩa các golden path có thể bao gồm các dịch vụ AWS như AWS Service Catalog hoặc các dự án mã nguồn mở phổ biến như Backstage.io. Sử dụng phương pháp này, các nhà phát triển có thể tập trung vào mã ứng dụng trong khi các kỹ sư nền tảng tập trung vào triển khai cơ sở hạ tầng, kiểm soát bảo mật và công cụ dành cho nhà phát triển. Một ví dụ về golden path có thể là một triển khai được tạo mẫu cho một microservice ghi vào cơ sở dữ liệu.

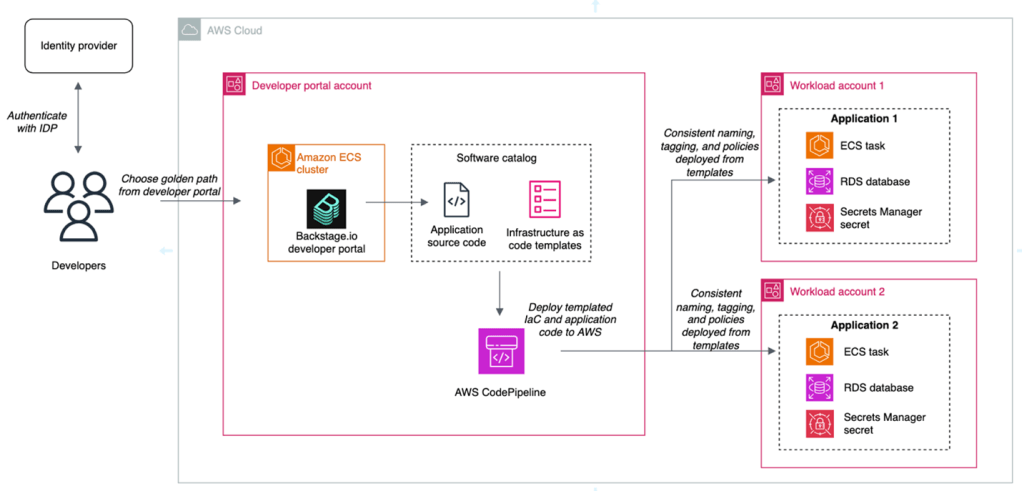

Ví dụ, một golden path có thể định nghĩa rằng một dịch vụ hoặc ứng dụng phải được xây dựng bằng AWS Cloud Development Kit (AWS CDK), chạy trên Amazon Elastic Container Service (Amazon ECS), và sử dụng AWS Secrets Manager để truy xuất thông tin xác thực cơ sở dữ liệu. Nhóm nền tảng cũng có thể xây dựng các kiểm tra để giúp đảm bảo rằng chính sách tài nguyên của bí mật chỉ cho phép vai trò được microservice sử dụng truy cập và được mã hóa bằng khóa do khách hàng quản lý. Mô hình này trừu tượng hóa việc triển khai khỏi các nhà phát triển và tạo điều kiện triển khai tài nguyên trên các tài khoản. Đây là một ví dụ về mô hình tạo tập trung, được thể hiện trong Hình 1.

Hình 1: Sơ đồ kiến trúc làm nổi bật mô hình triển khai cổng thông tin nhà phát triển để tạo tập trung

Những ưu điểm của phương pháp này là:

- Đặt tên, gắn thẻ và kiểm soát truy cập nhất quán: Khi bí mật được tạo tập trung, bạn có thể thực thi một quy ước đặt tên tiêu chuẩn dựa trên tài khoản, khối lượng công việc, dịch vụ hoặc phân loại dữ liệu. Điều này đơn giản hóa việc triển khai các mô hình có thể mở rộng như kiểm soát truy cập dựa trên thuộc tính (ABAC).

- Kiểm tra quyền tối thiểu trong các pipeline CI/CD: Khi bạn tạo bí mật trong giới hạn của các pipeline IaC, bạn có thể sử dụng các API như API check-no-new-access của AWS IAM Access Analyzer. Các pipeline triển khai có thể được tạo mẫu, vì vậy các nhóm riêng lẻ có thể tận dụng các tiêu chuẩn của tổ chức trong khi vẫn sở hữu các pipeline triển khai.

- Tạo cơ chế hợp tác giữa các nhóm kỹ thuật nền tảng và bảo mật: Thông thường, sự chuyển đổi sang golden path và danh mục dịch vụ được thúc đẩy bởi mong muốn có trải nghiệm nhà phát triển tốt hơn và giảm chi phí vận hành. Một sản phẩm phụ của động thái này là các nhóm bảo mật có thể hợp tác với các nhóm kỹ thuật nền tảng để xây dựng bảo mật theo mặc định vào các golden path này.

Những nhược điểm của phương pháp này là:

- Cần thời gian và nỗ lực để thực hiện sự thay đổi này. Bạn có thể không có đủ tài nguyên để đầu tư vào các nhóm kỹ thuật nền tảng hoặc DevOps toàn thời gian. Để cung cấp phần mềm và cơ sở hạ tầng tập trung như thế này, bạn phải duy trì các thư viện golden path phù hợp với các trường hợp sử dụng của tổ chức bạn. Tùy thuộc vào quy mô tổ chức của bạn, điều này có thể không khả thi.

- Các golden path phải theo kịp các tính năng của dịch vụ mà chúng hỗ trợ: Nếu bạn đang sử dụng mô hình này, và dịch vụ bạn đang dựa vào phát hành một tính năng mới, các nhà phát triển của bạn phải đợi các tính năng đó được thêm vào các golden path bị ảnh hưởng.

Nếu bạn muốn tìm hiểu thêm về mô hình nền tảng nhà phát triển nội bộ, hãy xem bài nói chuyện tại re:Invent 2024 Nâng cao trải nghiệm nhà phát triển với Backstage trên AWS.

Tạo bí mật phi tập trung

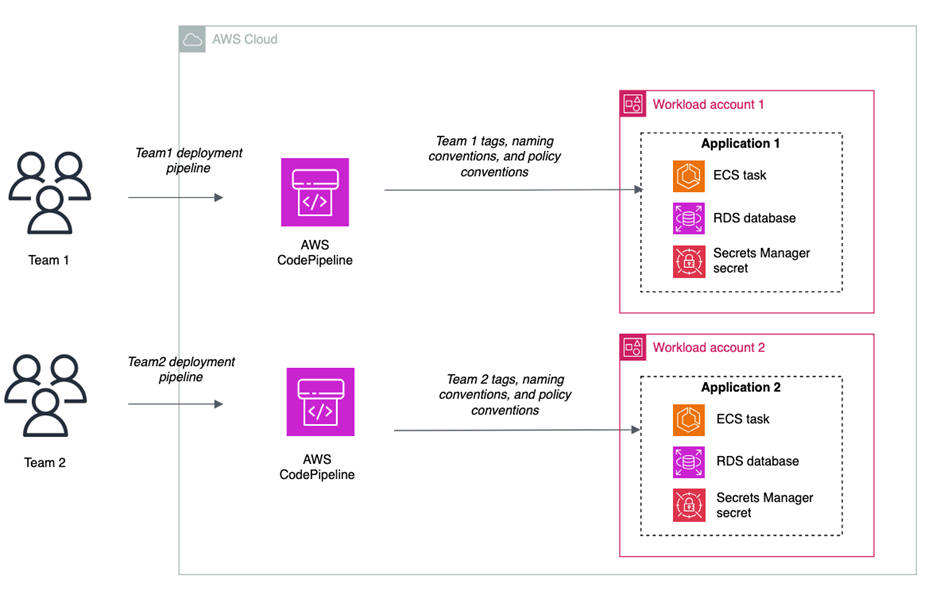

Trong mô hình phi tập trung, các nhóm ứng dụng sở hữu các mẫu IaC và cơ chế triển khai trong các tài khoản của riêng họ. Ở đây, mỗi nhóm hoạt động độc lập, điều này có thể khiến việc thực thi các tiêu chuẩn dưới dạng mã trở nên khó khăn hơn. Chúng tôi sẽ gọi mô hình này, được thể hiện trong Hình 2, là mô hình tạo phi tập trung.

Hình 2: Tạo bí mật phi tập trung

Những ưu điểm của phương pháp này là:

- Tốc độ: Các nhà phát triển có thể di chuyển nhanh chóng và có nhiều quyền tự chủ hơn vì họ sở hữu quy trình tạo. Các nhóm riêng lẻ không phụ thuộc vào một chức năng trung tâm.

- Linh hoạt: Bạn vẫn có thể sử dụng các tính năng như API check-no-new-access của IAM Access Analyzer, nhưng việc triển khai điều này trong pipeline của mỗi nhóm là tùy thuộc vào họ.

Những nhược điểm của phương pháp này là:

- Thiếu tiêu chuẩn hóa: Việc thực thi các quy ước đặt tên và gắn thẻ có thể trở nên khó khăn hơn, vì nó không được tạo mẫu và áp dụng thông qua các cơ chế tạo tập trung. Các kiểm soát truy cập và chính sách tài nguyên có thể không nhất quán giữa các nhóm.

- Sự chú ý của nhà phát triển: Các nhà phát triển phải quản lý nhiều hơn cơ sở hạ tầng cơ bản và các pipeline triển khai.

Lưu trữ bí mật tập trung

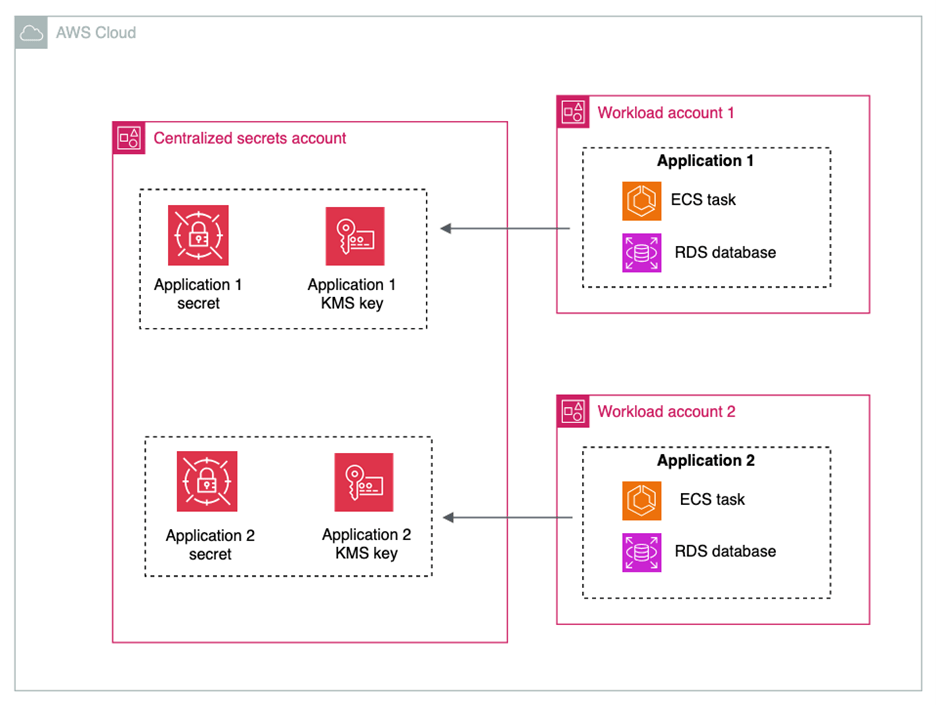

Một số khách hàng chọn lưu trữ bí mật của họ trong một tài khoản trung tâm, trong khi những người khác chọn lưu trữ bí mật trong các tài khoản mà khối lượng công việc của họ đang hoạt động. Hình 3 cho thấy kiến trúc lưu trữ bí mật tập trung.

Hình 3: Lưu trữ bí mật tập trung

Những ưu điểm của việc tập trung hóa lưu trữ bí mật là:

- Giám sát và khả năng quan sát đơn giản hóa: Việc giám sát bí mật có thể được đơn giản hóa bằng cách giữ chúng trong một tài khoản duy nhất và với một nhóm tập trung kiểm soát chúng.

Những nhược điểm của việc tập trung hóa lưu trữ bí mật là:

- Chi phí vận hành bổ sung: Khi chia sẻ bí mật giữa các tài khoản, bạn phải cấu hình các chính sách tài nguyên trên mỗi bí mật được chia sẻ.

- Chi phí bổ sung cho AWS KMS Customer Managed Keys: Bạn phải sử dụng các khóa do khách hàng quản lý của AWS Key Management Service (AWS KMS) khi chia sẻ bí mật giữa các tài khoản. Mặc dù điều này cung cấp cho bạn một lớp kiểm soát truy cập bổ sung đối với quyền truy cập bí mật, nhưng nó sẽ làm tăng chi phí theo giá của AWS KMS. Nó cũng sẽ thêm một chính sách khác cần được tạo và duy trì.

- Mức độ tập trung cao của dữ liệu nhạy cảm: Việc có bí mật trong một tài khoản trung tâm có thể làm tăng số lượng tài nguyên bị ảnh hưởng trong trường hợp truy cập vô ý hoặc cấu hình sai.

- Hạn mức tài khoản: Trước khi quyết định về một tài khoản bí mật tập trung, hãy xem xét hạn mức dịch vụ AWS để đảm bảo bạn sẽ không vượt quá hạn mức trong môi trường sản xuất của mình.

- Bí mật do dịch vụ quản lý: Khi các dịch vụ như Amazon Relational Database Service (Amazon RDS) hoặc Amazon Redshift quản lý bí mật thay mặt bạn, các bí mật này được đặt trong cùng tài khoản với tài nguyên mà bí mật được liên kết. Để duy trì lưu trữ bí mật tập trung trong khi sử dụng bí mật do dịch vụ quản lý, các tài nguyên cũng phải được tập trung hóa.

Mặc dù có những lợi thế khi tập trung hóa bí mật để giám sát và khả năng quan sát, nhiều khách hàng đã dựa vào các dịch vụ như AWS Security Hub, IAM Access Analyzer, AWS Config và Amazon CloudWatch để có khả năng quan sát đa tài khoản. Các dịch vụ này giúp dễ dàng tạo các chế độ xem tập trung về bí mật trong môi trường đa tài khoản.

Lưu trữ bí mật phi tập trung

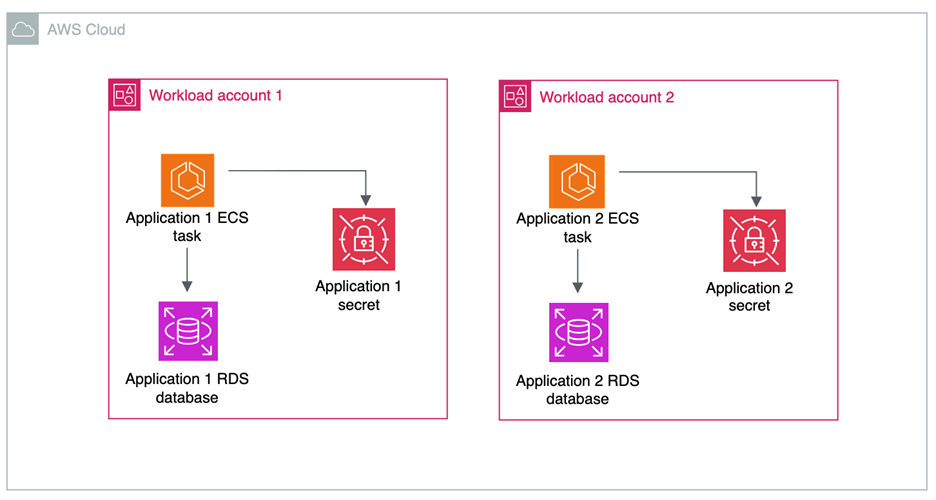

Trong phương pháp lưu trữ phi tập trung, được thể hiện trong Hình 4, các bí mật nằm trong cùng tài khoản với khối lượng công việc cần truy cập chúng.

Hình 4: Lưu trữ bí mật phi tập trung

Những ưu điểm của việc phi tập trung hóa lưu trữ bí mật là:

- Ranh giới tài khoản và phân đoạn logic: Ranh giới tài khoản cung cấp một phân đoạn tự nhiên giữa các khối lượng công việc trong AWS. Khi hoạt động trong môi trường đa tài khoản phân tán, bạn không thể truy cập bí mật từ một tài khoản khác theo mặc định, và tất cả quyền truy cập đa tài khoản phải được cho phép bởi cả chính sách tài nguyên trong tài khoản nguồn và chính sách IAM trong tài khoản đích. Bạn có thể sử dụng chính sách kiểm soát tài nguyên để ngăn chặn việc chia sẻ bí mật giữa các tài khoản.

- Lựa chọn khóa AWS KMS: Nếu bí mật của bạn không được chia sẻ giữa các tài khoản, thì bạn có thể chọn sử dụng khóa do khách hàng quản lý của AWS KMS hoặc khóa do AWS quản lý để mã hóa bí mật của mình.

- Ủy quyền quản lý quyền cho chủ sở hữu ứng dụng: Khi bí mật được lưu trữ trong các tài khoản cùng với các ứng dụng cần sử dụng chúng, chủ sở hữu ứng dụng sẽ định nghĩa các quyền chi tiết trong các chính sách tài nguyên bí mật.

Có một vài nhược điểm cần xem xét đối với kiến trúc này:

- Kiểm toán và giám sát yêu cầu triển khai đa tài khoản: Các công cụ được sử dụng để giám sát sự tuân thủ và trạng thái của bí mật cần hoạt động trên nhiều tài khoản và trình bày thông tin ở một nơi duy nhất. Điều này được đơn giản hóa bởi các công cụ gốc của AWS, sẽ được mô tả sau trong bài viết này.

- Quy trình làm việc khắc phục tự động: Bạn có thể có các kiểm soát phát hiện để cảnh báo về bất kỳ cấu hình sai hoặc rủi ro bảo mật nào liên quan đến bí mật của bạn. Ví dụ, bạn có thể hiển thị cảnh báo khi một bí mật được chia sẻ ra ngoài ranh giới tổ chức của bạn thông qua một chính sách tài nguyên. Các quy trình làm việc này có thể phức tạp hơn trong môi trường đa tài khoản. Tuy nhiên, chúng tôi có các mẫu có thể giúp ích, chẳng hạn như giải pháp Phản hồi bảo mật tự động trên AWS.

Xoay vòng tập trung

Giống như việc tạo và lưu trữ bí mật, các tổ chức áp dụng các phương pháp khác nhau để tập trung hóa việc quản lý vòng đời và xoay vòng bí mật.

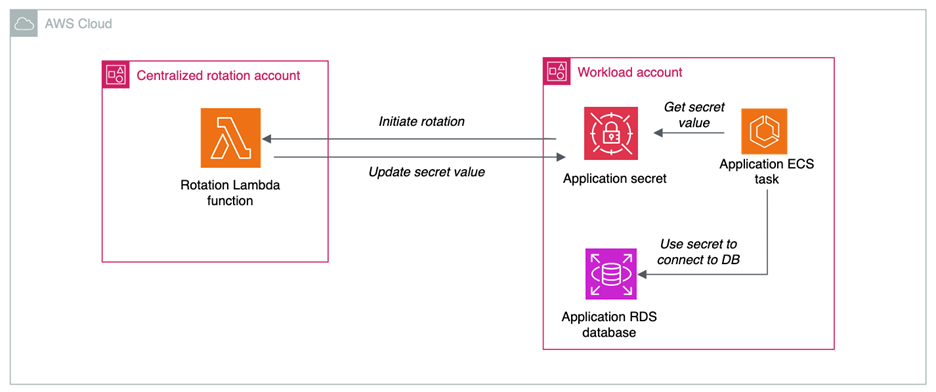

Khi bạn tập trung hóa quản lý vòng đời, như thể hiện trong Hình 5, một nhóm trung tâm quản lý và sở hữu các chức năng AWS Lambda để xoay vòng. Những ưu điểm của việc tập trung hóa quản lý vòng đời bí mật là:

- Các nhà phát triển có thể tái sử dụng các chức năng xoay vòng: Trong mô hình này, một nhóm tập trung duy trì một thư viện chung các chức năng xoay vòng cho các trường hợp sử dụng khác nhau. Một ví dụ về điều này có thể được thấy trong phiên AWS re:Inforce này. Sử dụng phương pháp này, các nhóm ứng dụng không phải xây dựng các chức năng xoay vòng tùy chỉnh của riêng họ và có thể hưởng lợi từ các quyết định kiến trúc chung liên quan đến cơ sở dữ liệu và các ứng dụng phần mềm dưới dạng dịch vụ (SaaS) của bên thứ ba.

- Ghi nhật ký: Khi lưu trữ và truy cập nhật ký chức năng xoay vòng, mô hình tập trung có thể đơn giản hóa việc quản lý nhật ký từ một nơi duy nhất.

Hình 5: Xoay vòng bí mật tập trung

Có một số nhược điểm trong việc tập trung hóa quản lý vòng đời và xoay vòng bí mật:

- Các kịch bản truy cập đa tài khoản bổ sung: Khi tập trung hóa quản lý vòng đời, các chức năng Lambda trong các tài khoản trung tâm yêu cầu quyền để tạo, cập nhật, xóa và đọc bí mật trong các tài khoản ứng dụng. Điều này làm tăng chi phí vận hành cần thiết để kích hoạt xoay vòng bí mật.

- Hạn mức dịch vụ: Khi bạn tập trung hóa một chức năng ở quy mô lớn, hạn mức dịch vụ có thể phát sinh. Kiểm tra hạn mức dịch vụ Lambda để xác minh rằng bạn sẽ không vượt quá hạn mức trong môi trường sản xuất của mình.

Xoay vòng phi tập trung

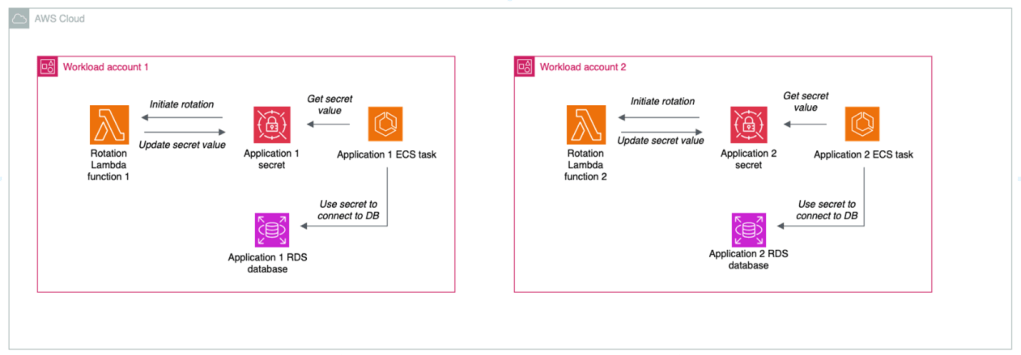

Phi tập trung hóa việc quản lý vòng đời bí mật là một lựa chọn phổ biến hơn, trong đó các chức năng xoay vòng nằm trong cùng tài khoản với bí mật liên quan, như thể hiện trong Hình 6.

Hình 6: Xoay vòng bí mật phi tập trung

Những ưu điểm của việc phi tập trung hóa quản lý vòng đời bí mật là:

- Tạo mẫu và tùy chỉnh: Các nhà phát triển có thể tái sử dụng các mẫu xoay vòng, nhưng điều chỉnh các chức năng khi cần thiết để đáp ứng nhu cầu và trường hợp sử dụng của họ.

- Không cần truy cập đa tài khoản: Xoay vòng bí mật phi tập trung diễn ra hoàn toàn trong một tài khoản và không yêu cầu truy cập đa tài khoản.

Nhược điểm chính của việc phi tập trung hóa xoay vòng là bạn sẽ cần cung cấp quyền truy cập tập trung hoặc liên kết vào nhật ký cho các chức năng xoay vòng trong các tài khoản khác nhau. Theo mặc định, Lambda tự động thu thập nhật ký cho tất cả các lần gọi hàm và gửi chúng đến CloudWatch Logs. CloudWatch Logs cung cấp một vài cách khác nhau để bạn có thể tập trung hóa nhật ký của mình, với những ưu và nhược điểm của từng cách được mô tả trong tài liệu.

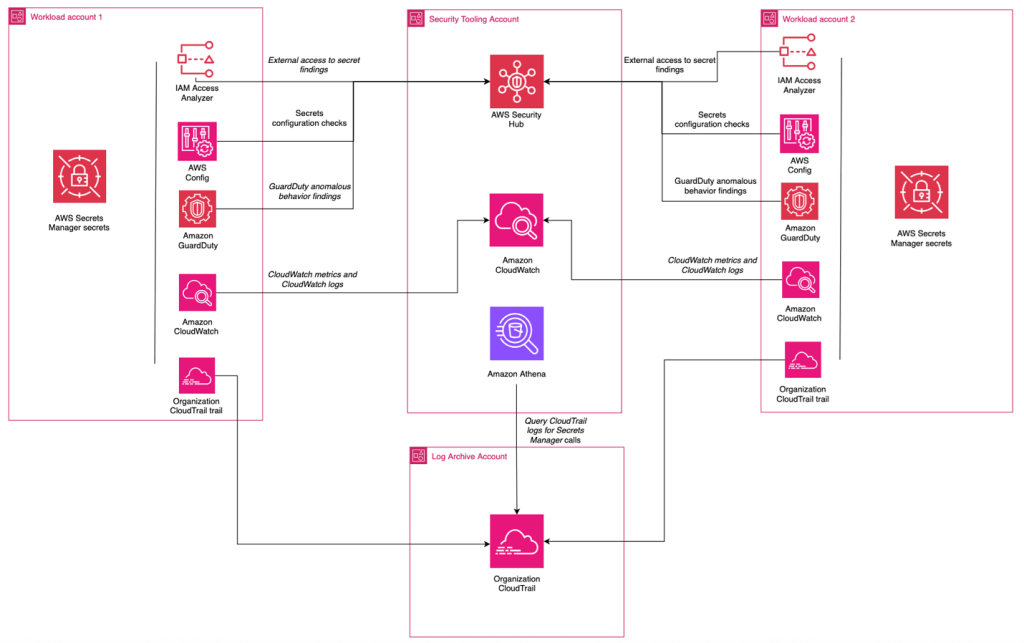

Kiểm toán và giám sát bí mật tập trung

Bất kể mô hình nào được chọn để tạo, lưu trữ và xoay vòng bí mật, hãy tập trung hóa khía cạnh tuân thủ và kiểm toán khi hoạt động trong môi trường đa tài khoản. Bạn có thể sử dụng CSPM của AWS Security Hub thông qua tích hợp với AWS Organizations để tập trung hóa:

- Các phát hiện về Thực tiễn bảo mật tốt nhất cơ bản của AWS liên quan đến Secrets Manager

- Các phát hiện của IAM Access Analyzer liên quan đến quyền truy cập bên ngoài vào bí mật của Secrets Manager

- Các phát hiện của AWS Config liên quan đến bí mật của Secrets Manager

- Các phát hiện về hành vi bất thường của Amazon GuardDuty đối với bí mật

Trong kịch bản này, được thể hiện trong Hình 7, các chức năng tập trung có được khả năng hiển thị trên toàn tổ chức và các nhóm riêng lẻ có thể xem trạng thái của họ ở cấp độ tài khoản mà không cần xem xét trạng thái của toàn bộ tổ chức.

Sử dụng AWS CloudTrail organizational trails để gửi tất cả các lệnh gọi API cho Secrets Manager đến một tài khoản quản trị viên được ủy quyền tập trung.

Hình 7: Giám sát và kiểm toán tập trung

Kiểm toán và giám sát bí mật phi tập trung

Đối với các tổ chức không yêu cầu kiểm toán và giám sát bí mật tập trung, bạn có thể cấu hình quyền truy cập để các nhóm riêng lẻ có thể xác định nhật ký nào được thu thập, cảnh báo nào được bật và kiểm tra nào được áp dụng liên quan đến bí mật của bạn. Những ưu điểm của phương pháp này là:

- Linh hoạt: Các nhóm phát triển có quyền tự do lựa chọn các công cụ giám sát, kiểm toán và ghi nhật ký phù hợp nhất với họ.

- Giảm sự phụ thuộc: Các nhóm phát triển không phải dựa vào các chức năng tập trung để có khả năng cảnh báo và giám sát.

Những nhược điểm của phương pháp này là:

- Chi phí vận hành: Điều này có thể tạo ra công việc trùng lặp cho các nhóm đang tìm cách đạt được các mục tiêu tương tự.

- Khó khăn trong việc tổng hợp nhật ký trong các cuộc điều tra đa tài khoản: Nếu nhật ký, cảnh báo và khả năng giám sát bị phi tập trung hóa, điều này có thể làm tăng khó khăn trong việc điều tra các sự kiện ảnh hưởng đến nhiều tài khoản.

Tổng hợp lại

Hầu hết các tổ chức chọn kết hợp các phương pháp này để đáp ứng nhu cầu của họ. Một ví dụ là một công ty dịch vụ tài chính có một nhóm bảo mật trung tâm, hoạt động trên hàng trăm tài khoản AWS và có hàng trăm ứng dụng được cô lập ở cấp độ tài khoản. Khách hàng này có thể:

- Tập trung hóa quy trình tạo, thực thi các tiêu chuẩn của tổ chức về đặt tên, gắn thẻ và kiểm soát truy cập.

- Phi tập trung hóa lưu trữ bí mật, sử dụng tài khoản AWS làm ranh giới tự nhiên cho quyền truy cập và lưu trữ bí mật trong tài khoản nơi khối lượng công việc đang hoạt động, ủy quyền kiểm soát cho chủ sở hữu ứng dụng.

- Phi tập trung hóa quản lý vòng đời để chủ sở hữu ứng dụng có thể quản lý các chức năng xoay vòng của riêng họ.

- Tập trung hóa kiểm toán, sử dụng các công cụ như AWS Config, Security Hub và IAM Access Analyzer để cung cấp cho nhóm bảo mật trung tâm cái nhìn sâu sắc về trạng thái bí mật của họ trong khi vẫn cho phép chủ sở hữu ứng dụng giữ quyền kiểm soát.

Kết luận

Trong bài viết này, chúng tôi đã xem xét các quyết định kiến trúc mà các tổ chức phải đối mặt khi triển khai quản lý bí mật trên AWS: tạo, lưu trữ, xoay vòng và giám sát. Mỗi phương pháp—dù tập trung hay phi tập trung—đều mang lại những ưu điểm và nhược điểm riêng biệt cần phù hợp với yêu cầu bảo mật, mô hình vận hành và quy mô của tổ chức bạn. Các điểm quan trọng bao gồm:

- Chọn kiến trúc quản lý bí mật của bạn dựa trên các yêu cầu và khả năng cụ thể của tổ chức. Không có một giải pháp nào phù hợp với mọi tình huống.

- Sử dụng tự động hóa và IaC để thực thi các kiểm soát bảo mật nhất quán, bất kể phương pháp của bạn là gì.

- Triển khai các khả năng giám sát và kiểm toán toàn diện thông qua các dịch vụ AWS để duy trì khả năng hiển thị trên toàn môi trường của bạn.

Tài nguyên

Để tìm hiểu thêm về AWS Secrets Manager, hãy xem một số tài nguyên sau:

- Di chuyển bí mật của bạn sang Secrets Manager

- Các thực tiễn tốt nhất của AWS Secrets Manager

- Tham khảo kiểm tra chính sách tùy chỉnh của IAM Access Analyzer

- Tối đa hóa quản lý bí mật – tham khảo các mẫu CloudFormation

Về tác giả

Brendan Paul

Brendan là Kiến trúc sư Giải pháp Bảo mật Cấp cao tại AWS và đã làm việc tại AWS hơn 6 năm. Anh dành phần lớn thời gian làm việc để giúp khách hàng giải quyết các vấn đề trong lĩnh vực bảo vệ dữ liệu và nhận dạng khối lượng công việc. Ngoài công việc, anh đang theo học bằng thạc sĩ khoa học dữ liệu tại UC Berkeley.

Eduardo Patroncinio

Eduardo là Kiến trúc sư Giải pháp Chính xuất sắc trong nhóm Tài khoản Chiến lược của AWS, mang đến chuyên môn vượt trội cho công nghệ đám mây. Với sự nghiệp ấn tượng kéo dài hơn 25 năm, Eduardo đã là động lực thúc đẩy trong việc thiết kế và cung cấp các giải pháp khách hàng sáng tạo trong các lĩnh vực năng động của quản lý đám mây và dịch vụ.