Tác giả: Alexandra Huides, Jordan Merrick, Mohak Kohli, and Tipu Qureshi

Ngày phát hành: 01 APR 2026

Chuyên mục: DevOps

AWS DevOps Agent là đồng đội vận hành luôn sẵn sàng của bạn, giúp giải quyết và chủ động ngăn chặn sự cố, tối ưu hóa độ tin cậy và hiệu suất ứng dụng, cũng như xử lý các tác vụ SRE theo yêu cầu trên các môi trường AWS, đa đám mây và tại chỗ. Nó tích hợp với các công cụ quan sát hiện có của bạn để tương quan dữ liệu đo từ xa, mã và triển khai nhằm giảm Thời gian trung bình để sửa chữa (MTTR) và thúc đẩy sự xuất sắc trong vận hành.

Nhiều tổ chức mở rộng AWS DevOps Agent với các công cụ Model Context Protocol (MCP) tùy chỉnh và các tích hợp khác, cho phép agent truy cập vào các hệ thống nội bộ như các kho gói riêng tư, nền tảng quan sát tự host, API tài liệu nội bộ và các phiên bản kiểm soát mã nguồn như GitHub Enterprise và GitLab. Các dịch vụ này thường chạy bên trong một Amazon Virtual Private Cloud (Amazon VPC) mà không có quyền truy cập internet công cộng, điều này có nghĩa là AWS DevOps Agent không thể truy cập chúng theo mặc định.

Kết nối riêng tư cho AWS DevOps Agent cho phép bạn kết nối an toàn Agent Space của mình với các dịch vụ đang chạy trong VPC hoặc mạng nội bộ của bạn, mà không cần phơi bày chúng ra internet công cộng. Kết nối riêng tư hoạt động với bất kỳ tích hợp nào cần truy cập một endpoint riêng tư, bao gồm các MCP server, các phiên bản Grafana hoặc Splunk tự host, và các hệ thống kiểm soát mã nguồn.

Trong bài đăng này, chúng ta sẽ đi sâu vào cách thức hoạt động của các kết nối riêng tư, điều gì làm cho chúng an toàn và cách thiết lập một kết nối bằng cách sử dụng AWS Management Console và AWS Command Line Interface (AWS CLI).

Cách thức hoạt động của kết nối riêng tư

Một kết nối riêng tư tạo ra một đường dẫn mạng an toàn giữa AWS DevOps Agent và một tài nguyên đích trong VPC của bạn. Về cơ bản, AWS DevOps Agent sử dụng Amazon VPC Lattice để thiết lập đường dẫn kết nối an toàn và riêng tư này. VPC Lattice là một dịch vụ mạng ứng dụng cho phép bạn kết nối, bảo mật và giám sát giao tiếp giữa các ứng dụng trên các VPC, tài khoản và loại tính toán khác nhau, mà không cần quản lý cơ sở hạ tầng mạng cơ bản.

Khi bạn tạo một kết nối riêng tư, những điều sau đây sẽ xảy ra:

- Bạn cung cấp VPC, các subnet và (tùy chọn) các security group có kết nối mạng đến dịch vụ đích của bạn.

- AWS DevOps Agent tạo một resource gateway được quản lý bởi dịch vụ và cấp phát các elastic network interfaces (ENIs) của nó trong các subnet bạn đã chỉ định.

- Agent sử dụng resource gateway để định tuyến lưu lượng truy cập đến địa chỉ IP hoặc tên DNS của dịch vụ đích của bạn qua đường dẫn mạng riêng tư.

Resource gateway được AWS DevOps Agent quản lý hoàn toàn và xuất hiện dưới dạng tài nguyên chỉ đọc trong tài khoản của bạn. Bạn không cần cấu hình hoặc duy trì nó. Các tài nguyên duy nhất được tạo trong VPC của bạn là các ENI trong các subnet bạn chỉ định. Các ENI này đóng vai trò là điểm vào cho lưu lượng truy cập riêng tư và được dịch vụ quản lý hoàn toàn. Chúng không chấp nhận các kết nối đến từ internet và bạn giữ toàn quyền kiểm soát lưu lượng truy cập của chúng thông qua các security group của riêng bạn.

Bảo mật

Các kết nối riêng tư được thiết kế với nhiều lớp bảo mật:

- Không phơi bày ra internet công cộng: Tất cả lưu lượng truy cập giữa AWS DevOps Agent và dịch vụ đích của bạn đều nằm trên mạng AWS. Dịch vụ của bạn không bao giờ cần địa chỉ IP công cộng hoặc internet gateway.

- Resource gateway được kiểm soát bởi dịch vụ: Resource gateway được quản lý bởi dịch vụ là chỉ đọc trong tài khoản của bạn. Nó chỉ có thể được sử dụng bởi AWS DevOps Agent, và không có dịch vụ hoặc principal nào khác có thể định tuyến lưu lượng truy cập qua nó. Bạn có thể xác minh điều này trong nhật ký AWS CloudTrail, ghi lại tất cả các lệnh gọi API của VPC Lattice.

- Security group của bạn, quy tắc của bạn: Bạn kiểm soát lưu lượng truy cập đi từ các ENI thông qua các security group mà bạn sở hữu và quản lý. Lưu lượng truy cập từ DevOps Agent tuân theo các quy tắc đi của security group bạn liên kết với các ENI của resource gateway kết nối riêng tư, và các quy tắc đến của đích của bạn.

- Service-linked role với quyền hạn tối thiểu: AWS DevOps Agent sử dụng một service-linked role để quản lý resource gateway. Vai trò này được giới hạn trong các tài nguyên được gắn thẻ AWSAIDevOpsManaged và không thể truy cập bất kỳ tài nguyên nào khác trong tài khoản của bạn.

- Hỗ trợ DNS: Bạn có thể tham chiếu các dịch vụ của mình bằng tên DNS của chúng. Lưu ý rằng các tên DNS cần phải có thể phân giải công khai.

Nếu bạn có kế hoạch quản lý cấu hình tài nguyên của riêng mình, hãy đảm bảo tổ chức của bạn cho phép các hành động của VPC Lattice trong service control policies (SCPs).

Kiến trúc

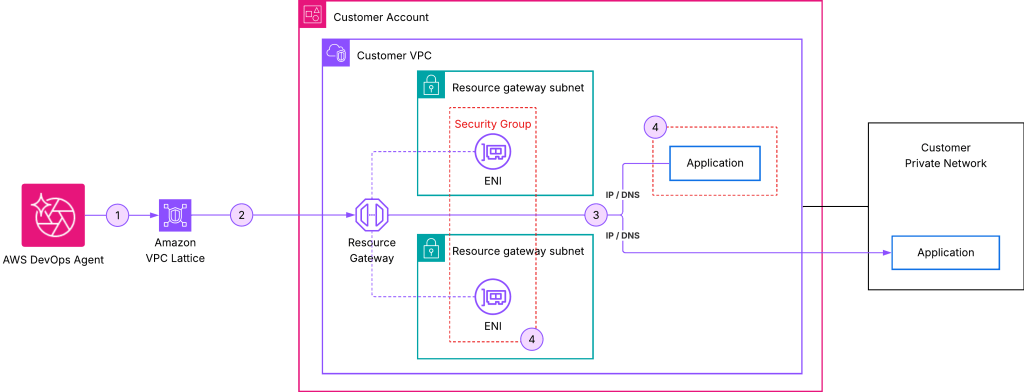

Sơ đồ sau (hình 1) cho thấy đường dẫn mạng cho một kết nối riêng tư:

Hình 1: Kết nối riêng tư của AWS DevOps Agent

Trong kiến trúc này:

- AWS DevOps Agent khởi tạo một yêu cầu đến dịch vụ đích của bạn.

- Yêu cầu được định tuyến qua resource gateway được quản lý bởi dịch vụ.

- Một ENI trong VPC của bạn nhận lưu lượng truy cập và chuyển tiếp nó đến địa chỉ IP hoặc tên DNS của dịch vụ đích của bạn.

- Các security group của bạn điều chỉnh lưu lượng truy cập nào được phép qua các ENI.

- Từ góc độ của dịch vụ đích của bạn, yêu cầu bắt nguồn từ các địa chỉ IP riêng tư của các ENI trong VPC của bạn.

Điều kiện tiên quyết

Trước khi tạo một kết nối riêng tư, hãy xác minh rằng bạn có những điều sau:

- Một Agent Space đang hoạt động: Bạn cần một Agent Space hiện có trong tài khoản của mình. Nếu bạn chưa có, hãy xem Bắt đầu với AWS DevOps Agent.

- Một dịch vụ đích có thể truy cập riêng tư: MCP server, nền tảng quan sát hoặc dịch vụ khác của bạn phải có thể truy cập được tại một địa chỉ IP riêng tư hoặc tên DNS đã biết từ VPC nơi resource gateway được triển khai. Dịch vụ có thể chạy trong cùng một VPC, một VPC được peering, hoặc tại chỗ, miễn là nó có thể định tuyến được từ các subnet của resource gateway. Dịch vụ phải lắng nghe trên một TCP port mà bạn có thể chỉ định khi tạo kết nối.

- Các subnet trong VPC của bạn: Xác định một subnet cho mỗi Availability Zone nơi các ENI của Resource Gateway sẽ được tạo. Chúng tôi khuyên bạn nên chọn các subnet trong nhiều Availability Zone để có tính sẵn sàng cao. Các subnet này phải có kết nối mạng đến dịch vụ đích của bạn.

- (Tùy chọn) Security group: Nếu bạn muốn kiểm soát lưu lượng truy cập bằng các quy tắc cụ thể, hãy chuẩn bị tối đa năm ID security group để gắn vào các ENI. Nếu bạn bỏ qua các security group, AWS DevOps Agent sẽ sử dụng security group mặc định của VPC.

Các kết nối riêng tư là tài nguyên cấp tài khoản. Sau khi bạn tạo một kết nối riêng tư, bạn có thể sử dụng lại nó trên nhiều tích hợp và Agent Space cần truy cập cùng một host.

Tạo kết nối riêng tư

Bạn có thể tạo một kết nối riêng tư bằng cách sử dụng AWS Management Console hoặc AWS CLI.

Sử dụng AWS Console

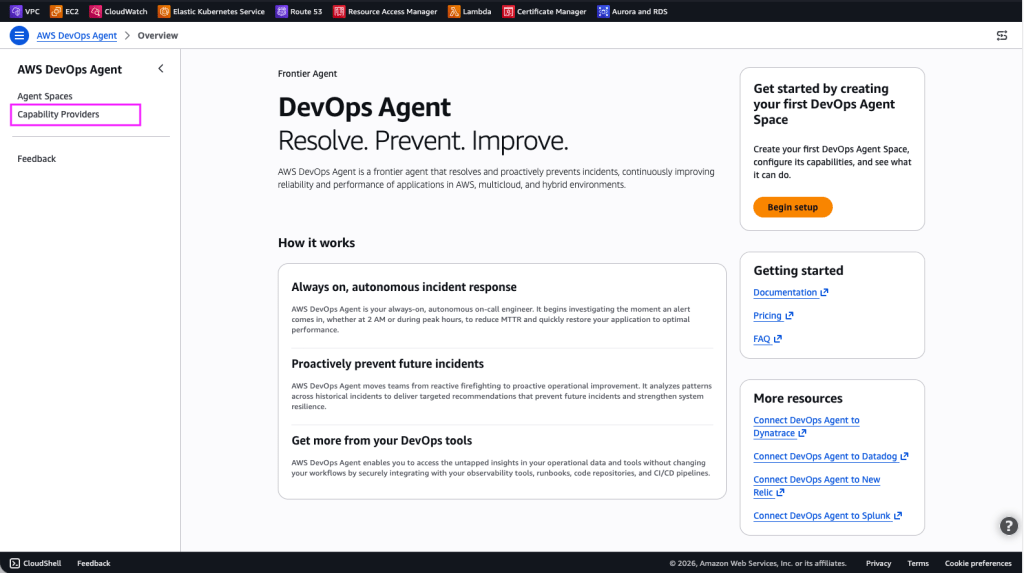

Bước 1: Mở AWS DevOps Agent console. Trong ngăn điều hướng, chọn Capability providers:

Hình 2: Các nhà cung cấp khả năng của DevOps Agent

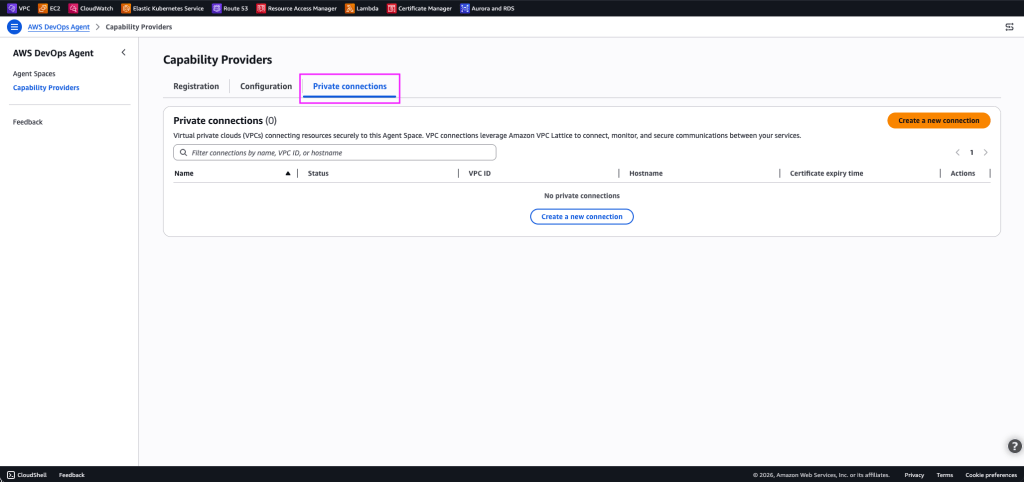

Bước 2: Chọn Private connections.

Hình 3: Kết nối riêng tư của DevOps Agent

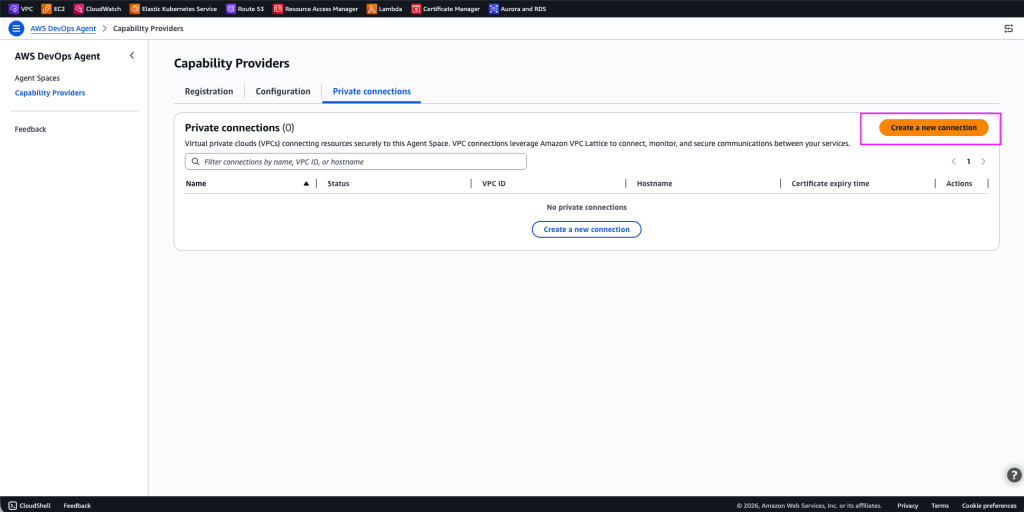

Bước 3: Chọn Create a new connection.

Hình 4: DevOps agent – Tạo kết nối mới

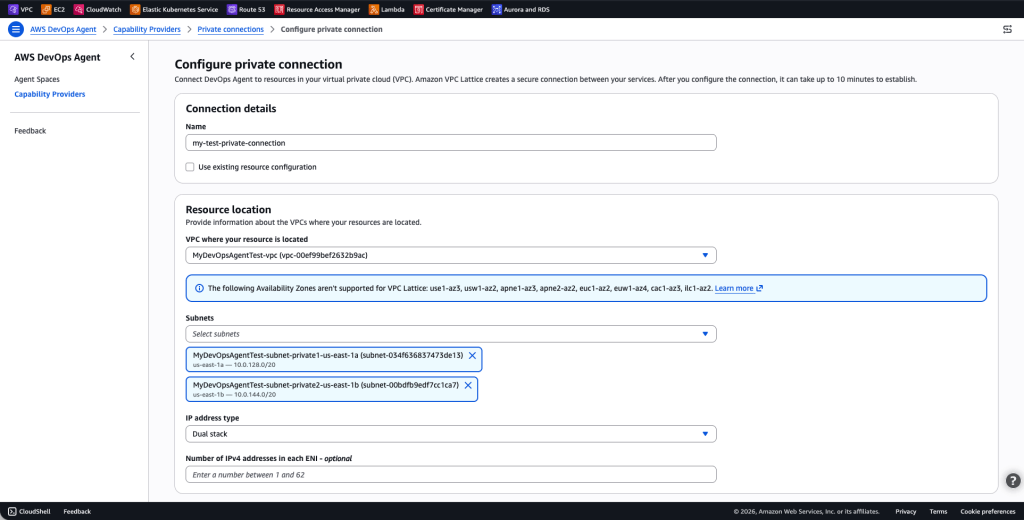

Bước 4: Cấu hình kết nối riêng tư:

Đối với Chi tiết kết nối:

- Name: Nhập một tên mô tả cho kết nối

Đối với Vị trí tài nguyên:

- VPC nơi tài nguyên của bạn được đặt: Chọn VPC nơi tài nguyên của bạn được đặt, hoặc một VPC có quyền truy cập vào tài nguyên của bạn

- Subnets: Một subnet cho mỗi Availability Zone trong VPC của bạn để host các ENI của resource gateway được quản lý.

- IP address type: IPv4, IPv6 hoặc dual stack, đại diện cho họ địa chỉ IP mà kết nối riêng tư của bạn nên sử dụng. Tôi đã chọn dual stack.

Hình 5: DevOps agent – Cấu hình kết nối riêng tư

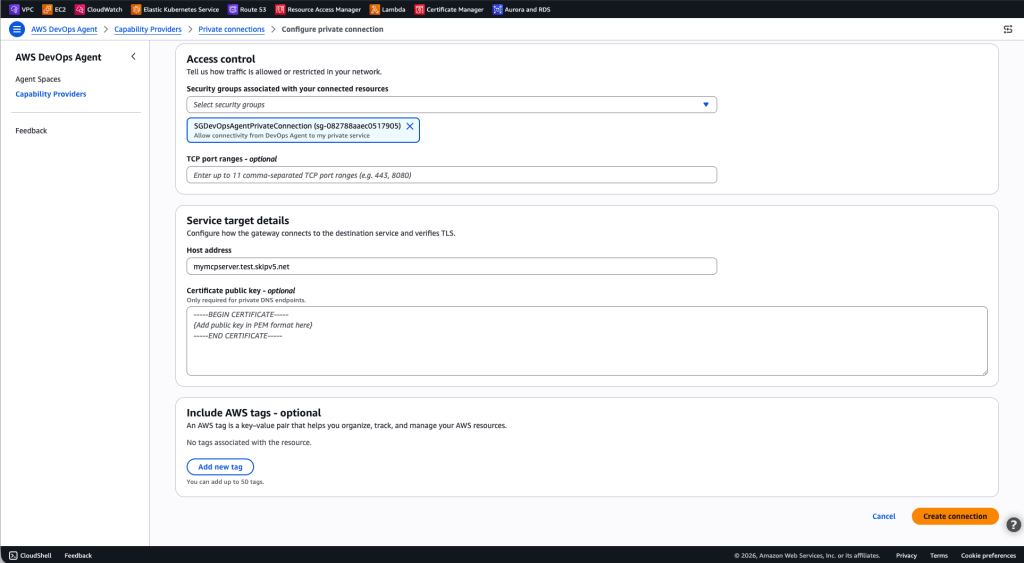

Đối với Kiểm soát truy cập:

- Security groups: Chọn security group sẽ được DevOps Agent sử dụng để nhắm mục tiêu các tài nguyên riêng tư của bạn

- (Tùy chọn) TCP port ranges: Tùy chọn giới hạn các dải port mà DevOps Agent có thể sử dụng để kết nối với tài nguyên của bạn. Nếu bạn không chỉ định điều này, tất cả các port đều được phép.

Đối với Chi tiết đích dịch vụ:

- Host address: Tên DNS hoặc địa chỉ IP của tài nguyên hoặc dịch vụ đích của bạn. Tôi đã sử dụng

mymcpserver.test.skipv5.net. Các IP dịch vụ phải có thể truy cập được từ VPC đã chọn. Nếu bạn chọn một tên DNS, nó phải có thể phân giải công khai. - (Tùy chọn) Certificate public key: Khóa công khai chứng chỉ mà DevOps Agents sử dụng để kết nối an toàn với đích của bạn.

Hình 6: DevOps agent – Cấu hình kết nối riêng tư (tiếp theo)

Chọn Create Connection.

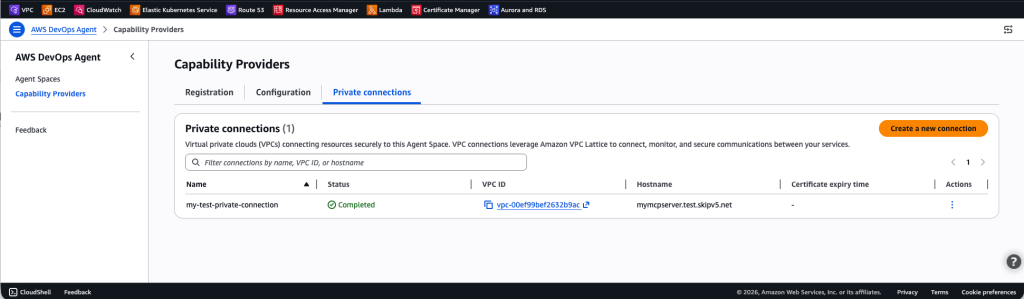

Trạng thái kết nối thay đổi thành Create in progress. Quá trình này có thể mất tới 10 phút. Khi trạng thái thay đổi thành Completed, đường dẫn mạng đã sẵn sàng.

Hình 7: Kết nối riêng tư được tạo thành công

Nếu trạng thái thay đổi thành Create failed, hãy xác minh rằng các subnet bạn đã chỉ định có địa chỉ IP khả dụng, rằng tài khoản của bạn chưa đạt đến hạn ngạch dịch vụ VPC Lattice và không có chính sách IAM hạn chế nào ngăn service-linked role tạo tài nguyên.

Sử dụng AWS CLI

Chạy lệnh sau để tạo một kết nối riêng tư. Thay thế các giá trị bằng của riêng bạn.

aws devops-agent create-private-connection \ --name my-test-private-connection \ --mode '{ "serviceManaged": { "hostAddress": "mymcpserver.test.skipv5.net", "resourceGatewayConfig": { "create": { "vpcId": "vpc-00ef99bef2632b9ac", "subnetIds": [ "subnet-034f636837473de13", "subnet-00bdfb9edf7cc1ca7" ], "securityGroupIds": [ "sg-082788aaec0517905" ] } } } }'

Phản hồi bao gồm tên kết nối và trạng thái CREATE_IN_PROGRESS:

{ "name": " my-test-private-connection", "status": "CREATE_IN_PROGRESS", "resourceGatewayId": "rgw-0f7415325b107a945", "hostAddress": "mymcpserver.test.skipv5.net", "vpcId": "vpc-00ef99bef2632b9ac"}

Để kiểm tra trạng thái kết nối, sử dụng lệnh describe-private-connection:

aws devops-agent describe-private-connection \ --name my-test-private-connection

Khi trạng thái là Completed, kết nối riêng tư của bạn đã sẵn sàng để sử dụng.

Xác minh kết nối

Sau khi kết nối riêng tư đạt trạng thái Completed, hãy xác minh rằng AWS DevOps Agent có thể truy cập dịch vụ đích của bạn:

- Mở AWS DevOps Agent console và điều hướng đến Agent Space của bạn.

- Bắt đầu một phiên trò chuyện mới.

- Gọi một lệnh sử dụng tích hợp được hỗ trợ bởi kết nối riêng tư của bạn. Ví dụ, nếu công cụ MCP của bạn cung cấp quyền truy cập vào một cơ sở kiến thức nội bộ, hãy hỏi agent một câu hỏi yêu cầu cơ sở kiến thức đó.

- Xác nhận rằng agent trả về kết quả từ dịch vụ riêng tư.

Nếu kết nối thất bại, hãy xác minh những điều sau:

- Quy tắc security group: Xác minh rằng các security group được gắn vào các ENI cho phép lưu lượng truy cập đi trên port mà dịch vụ của bạn lắng nghe. Cũng xác minh rằng security group của dịch vụ của bạn cho phép lưu lượng truy cập đến từ security group của ENI.

- Kết nối subnet: Xác minh rằng các subnet bạn đã chọn có thể truy cập được dịch vụ của bạn. Nếu dịch vụ chạy trong một subnet khác, hãy xác nhận rằng các bảng định tuyến cho phép lưu lượng truy cập giữa chúng.

- Tính khả dụng của dịch vụ: Xác nhận rằng dịch vụ của bạn đang chạy và chấp nhận các kết nối trên port dự kiến.

Ví dụ: Kết nối với một phiên bản Grafana tự host

Một trong những trường hợp sử dụng phổ biến nhất cho các kết nối riêng tư là kết nối AWS DevOps Agent với một phiên bản Grafana tự host. Nhiều nhóm chạy Grafana bên trong một VPC mà không có endpoint công cộng để trực quan hóa các metrics, logs và traces. Với tích hợp Grafana tích hợp sẵn và một kết nối riêng tư, bạn có thể cấp cho agent quyền truy cập chỉ đọc vào các dashboard, cảnh báo và nguồn dữ liệu của bạn, cùng dữ liệu quan sát mà các kỹ sư trực ban của bạn dựa vào trong các sự cố.

AWS DevOps Agent cung cấp một tích hợp Grafana chuyên dụng host MCP server Grafana mã nguồn mở chính thức thay mặt bạn, vì vậy bạn không cần triển khai hoặc quản lý bất kỳ cơ sở hạ tầng MCP server nào. Tích hợp này hỗ trợ Grafana Cloud, Grafana Enterprise và Grafana OSS tự host (v9.1 trở lên).

Đối với các phiên bản tự host không thể truy cập công khai, hãy ghép nối tích hợp Grafana với một kết nối riêng tư để agent có thể truy cập phiên bản của bạn qua mạng riêng tư.

Bước 1: Tạo tài khoản dịch vụ Grafana

Trong phiên bản Grafana của bạn, tạo một tài khoản dịch vụ với quyền Viewer role. Điều này cấp cho AWS DevOps Agent quyền truy cập chỉ đọc vào các dashboard, quy tắc cảnh báo và nguồn dữ liệu của bạn. Tạo một access token cho tài khoản dịch vụ và lưu nó cho bước tiếp theo.

Bước 2: Tạo kết nối riêng tư đến phiên bản Grafana của bạn

Vì phiên bản Grafana của bạn chạy trong một subnet riêng tư, hãy tạo một kết nối riêng tư trước để AWS DevOps Agent có thể truy cập nó.

Sử dụng AWS Console:

Làm theo các bước trong phần “Tạo kết nối riêng tư” của blog này, sử dụng địa chỉ của phiên bản Grafana của bạn làm host address.

Sử dụng AWS CLI:

aws devops-agent create-private-connection \ --name grafana-connection \ --mode '{ "serviceManaged": { "hostAddress": "grafana.internal.example.com", "resourceGatewayConfig": { "create": { "vpcId": "vpc-0123456789abcdef0", "subnetIds": [ "subnet-0123456789abcdef0", "subnet-0123456789abcdef1" ], "portRanges": ["443"] } } } }'

Chờ trạng thái kết nối đạt trạng thái Completed trước khi tiếp tục.

Bước 3: Thêm tích hợp Grafana vào Agent Space của bạn

Đăng ký và liên kết dịch vụ Grafana để agent biết cách kết nối.

Sử dụng AWS Console:

- Mở AWS DevOps Agent console và điều hướng đến Agent Space của bạn.

- Trong phần Integrations, chọn Add integration.

- Chọn ô Grafana.

- Nhập URL phiên bản Grafana của bạn (ví dụ:

https://grafana.internal.example.com). - Dán access token tài khoản dịch vụ bạn đã tạo ở Bước 1.

- Chọn Save.

Sử dụng AWS CLI:

Đầu tiên, đăng ký dịch vụ Grafana với URL phiên bản và token tài khoản dịch vụ của bạn:

aws devops-agent register-service \ --service mcpservergrafana \ --private-connection-name grafana-connection \ --service-details '{ "mcpservergrafana": { "name": "grafana", "endpoint": "https://grafana.internal.example.com", "authorizationConfig": { "bearerToken": { "tokenName": "grafana-sa-token", "tokenValue": "<SERVICE_ACCOUNT_TOKEN>" } } } }' \ --region us-east-1

Lưu serviceId được trả về, sau đó liên kết dịch vụ Grafana với Agent Space của bạn:

aws devops-agent associate-service \ --agent-space-id <AGENT_SPACE_ID> \ --service-id <SERVICE_ID> \ --configuration '{ "mcpservergrafana": { "endpoint": "https://grafana.internal.example.com" } }' \ --region us-east-1

Phản hồi bao gồm thông tin webhook mà bạn có thể sử dụng ở Bước 4 để cấu hình thông báo cảnh báo. Agent định tuyến lưu lượng truy cập đến phiên bản Grafana của bạn thông qua kết nối riêng tư bạn đã tạo ở Bước 2, khớp với host address.

Để xác minh tích hợp, hãy bắt đầu một cuộc trò chuyện trong Agent Space của bạn và hỏi agent điều gì đó như “Tóm tắt các cảnh báo Grafana gần đây của tôi.” Nếu agent trả về dữ liệu cảnh báo từ các dashboard của bạn, thì cả kết nối riêng tư và tích hợp Grafana đều đang hoạt động.

Bước 4: Bật thông báo webhook của Grafana (tùy chọn)

Để AWS DevOps Agent tự động bắt đầu điều tra khi Grafana kích hoạt cảnh báo, hãy cấu hình một contact point webhook trong phiên bản Grafana của bạn. Trỏ webhook đến URL webhook của Agent Space của bạn và cung cấp secret xác thực từ cài đặt tích hợp. Khi một cảnh báo được kích hoạt, Grafana sẽ gửi thông báo đến agent, agent sẽ bắt đầu điều tra bằng cách sử dụng dữ liệu Grafana của bạn cùng với các tài nguyên khác trong Agent Space của bạn.

Để biết chi tiết về tích hợp Grafana của AWS DevOps Agent và cách bạn cũng có thể sử dụng tích hợp này với AWS Managed Grafana (AMG), hãy kiểm tra tài liệu tích hợp Grafana của AWS DevOps Agent.

Cách thức hoạt động của phân giải DNS và định tuyến host

Khi bạn tạo một kết nối riêng tư, host address bạn cung cấp (ví dụ: my-alb.us-east-1.elb.amazonaws.com) là tên DNS mà VPC Lattice phân giải để định tuyến lưu lượng truy cập đến đích của bạn. Tên DNS này phải có thể phân giải công khai, ngay cả khi nó phân giải thành các địa chỉ IP riêng tư. Khi bạn đăng ký một tích hợp dịch vụ và chỉ định một URL endpoint (ví dụ: https://my-grafana.internal.corp), URL đó được sử dụng cho Host header và Service Name Indicator (SNI) trên kết nối TLS, nó không được sử dụng để phân giải DNS. Sự tách biệt này có nghĩa là bạn có thể trỏ nhiều tích hợp dịch vụ vào cùng một kết nối riêng tư (và do đó cùng một đích, chẳng hạn như Application Load Balancer), mỗi tích hợp có một hostname endpoint khác nhau. Đích sau đó có thể sử dụng Host header để định tuyến các yêu cầu đến các backend khác nhau.

Ví dụ, bạn có thể tạo một kết nối riêng tư duy nhất với tên DNS của ALB của bạn làm host address, và đăng ký các tích hợp Grafana và MCP server riêng biệt, mỗi tích hợp có URL endpoint riêng. ALB nhận cả hai thông qua cùng một kết nối riêng tư và sử dụng các quy tắc định tuyến dựa trên host để chuyển hướng mỗi yêu cầu đến nhóm đích chính xác.

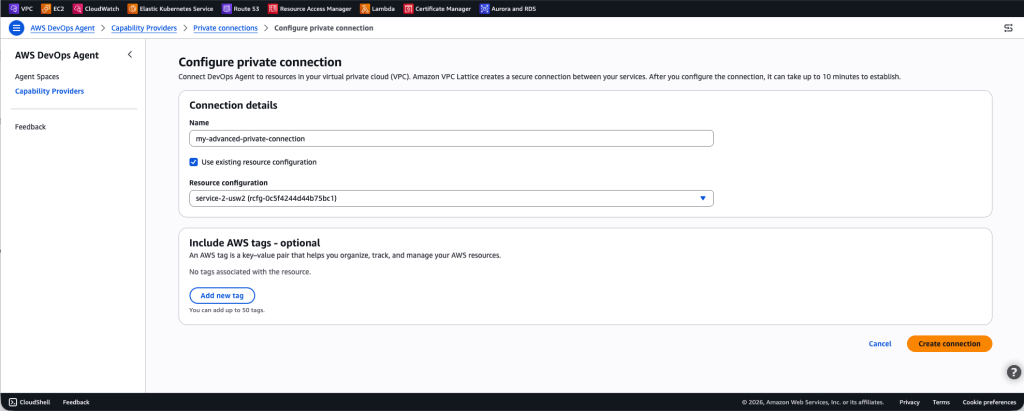

Thiết lập nâng cao sử dụng tài nguyên VPC Lattice hiện có

Nếu tổ chức của bạn đã sử dụng Amazon VPC Lattice và quản lý cấu hình tài nguyên của riêng bạn, bạn có thể tạo một kết nối riêng tư ở chế độ tự quản lý. Thay vì để AWS DevOps Agent tạo một resource gateway cho bạn, bạn cung cấp Amazon Resource Name (ARN) của một cấu hình tài nguyên hiện có trỏ đến dịch vụ đích của bạn.

Cách tiếp cận này hữu ích khi bạn:

- Muốn kiểm soát hoàn toàn vòng đời của resource gateway và cấu hình tài nguyên.

- Cần chia sẻ cấu hình tài nguyên trên nhiều tài khoản hoặc dịch vụ AWS.

- Yêu cầu nhật ký truy cập VPC Lattice để giám sát lưu lượng truy cập chi tiết.

- Chạy kiến trúc mạng hub-and-spoke.

- Yêu cầu kiểm soát truy cập chi tiết zero trust để truy cập vào tài nguyên hoặc dịch vụ của bạn.

Để tạo một kết nối riêng tư tự quản lý bằng AWS Console, nhấp vào Create a new connection, và chọn Use existing resource configuration, như trong ảnh chụp màn hình sau (hình 8). Sau đó chọn cấu hình tài nguyên hiện có của bạn từ danh sách thả xuống.

Hình 8: Cài đặt nâng cao sử dụng tài nguyên VPC Lattice hiện có

Để tạo một kết nối riêng tư tự quản lý bằng AWS CLI:

aws devops-agent create-private-connection \ --name my-advanced-connection \ --mode '{ "selfManaged": { "resourceConfigurationId": "rcfg-0123456789abcdef0" } }'

Để biết thêm chi tiết về cách thiết lập resource gateway và cấu hình tài nguyên của VPC Lattice, hãy xem Hướng dẫn sử dụng Amazon VPC Lattice.

Dọn dẹp

Để tránh các khoản phí phát sinh, hãy xóa các kết nối riêng tư mà bạn không còn cần nữa.

Sử dụng AWS Console

- Mở AWS DevOps Agent console.

- Trong ngăn điều hướng, chọn Capability providers, sau đó chọn Private connections.

- Chọn kết nối riêng tư bạn muốn xóa.

- Chọn Delete.

- Xác nhận việc xóa.

Sử dụng AWS CLI

aws devops-agent delete-private-connection \ --name my-test-private-connection

Phản hồi trả về trạng thái DELETE_IN_PROGRESS. AWS DevOps Agent loại bỏ resource gateway được quản lý và các ENI khỏi VPC của bạn. Sau khi xóa hoàn tất, kết nối sẽ không còn xuất hiện trong danh sách các kết nối riêng tư của bạn.

Kết luận

Các kết nối riêng tư cho AWS DevOps Agent cung cấp một cách an toàn, được quản lý để kết nối Agent Space của bạn với các dịch vụ đang chạy bên trong VPC của bạn. Bằng cách sử dụng Amazon VPC Lattice, các kết nối riêng tư giữ tất cả lưu lượng truy cập khỏi internet công cộng trong khi các kiểm soát bảo mật hiện có của bạn vẫn được giữ nguyên, cho phép bạn kiểm soát hoàn toàn quyền truy cập mạng thông qua các security group của riêng bạn.

Để bắt đầu, hãy mở AWS DevOps Agent console và tạo kết nối riêng tư đầu tiên của bạn. Để biết thêm chi tiết, hãy xem Kết nối riêng tư trong Hướng dẫn sử dụng AWS DevOps Agent.

Về các tác giả

Alexandra Huides

Alexandra Huides là Kiến trúc sư Giải pháp Chuyên gia Mạng chính trong nhóm sản phẩm Dịch vụ Mạng AWS tại Amazon Web Services. Cô tập trung vào việc giúp khách hàng xây dựng và phát triển kiến trúc mạng cho các môi trường AWS có khả năng mở rộng và phục hồi cao. Alex cũng là diễn giả công chúng cho AWS, và đang giúp khách hàng áp dụng IPv6. Ngoài công việc, cô yêu thích chèo thuyền, đặc biệt là catamaran, du lịch, khám phá các nền văn hóa mới, chạy bộ và đọc sách.

Tipu Qureshi

Tipu Qureshi là Kỹ sư Công nghệ Chính cấp cao trong AWS Agentic AI, tập trung vào sự xuất sắc trong vận hành và tự động hóa phản ứng sự cố. Anh làm việc với khách hàng AWS để thiết kế các ứng dụng đám mây có khả năng phục hồi, có thể quan sát và các hệ thống vận hành tự động.

Jordan Merrick

Jordan Merrick là Kỹ sư Phần mềm cấp cao trong AWS Agentic AI, nơi anh làm việc về khả năng quan sát và nhận dạng. Anh xây dựng các hệ thống agentic an toàn, có khả năng mở rộng cho khách hàng AWS.

Mohak Kohli

Mohak Kohli là Kỹ sư Phát triển Phần mềm tại Amazon Web Services. Anh làm việc trên nhiều lĩnh vực khác nhau với trọng tâm là VPC Lattice và PrivateLink.